Как выбрать IP-телефон

Что такое VoIP-телефон и кому он нужен?

Отсюда вытекают и все особенности этого вида телефонов:

По сравнению с сотовой связью при звонках внутри сети преимущества IP-телефонии неочевидны, но при международных звонках выгода становится настолько заметной, что IP-телефон может окупиться буквально за пару разговоров. Исходя из этого, IP-телефон может оказаться полезным приобретением для:

Не стоит путать USB-телефоны с IP-телефонами. IP-телефон – самостоятельное устройство, для работы которого нужен только выход в Интернет. USB-телефон для работы должен быть подключен к компьютеру, более того, чаще всего при подключении USB-телефона потребуется установка программного обеспечения устройства, что не всегда возможно при работе с чужим компьютером, например, в интернет-кафе. Даже если установки дополнительного ПО и не потребуется, то наличие на компьютере программы-мессенджера (Skype, QIP, и т.п.) обязательно. Фактически такие телефоны скорее являются специализированными гарнитурами.

Среди самих IP-телефонов есть как дешевые простые модели с минимальным набором функций, так и мощные устройства с большим цветным тачскрином, способные проводить видеоконференции, подключаться к IP-камерам и домофонам. Кроме того, в дорогих моделях реализованы специальные функции обработки звукового сигнала, улучшающие качество звука.

Характеристики IP-телефонов.

Поддержка протоколов. VoIP – общий термин, охватывающий все способы передачи голоса по сети Интернет. Различными производителями разработано множество методов организации такой передачи, но наиболее распространенными на сегодняшний день являются H.323, SIP, Skype и MGCP.

H.323, SIP и MGCP – различные протоколы IP-телефонии, поддерживаемые международными стандартизирующими организациями. В мире существует множество поставщиков услуг IP-телефонии, поддерживающих эти протоколы, а поскольку подключение телефона происходит через Интернет, то вовсе не обязательно, чтобы поставщик услуг находился с вами в одном городе или даже одной стране. Возможности, предоставляемые этими протоколами, примерно одинаковые, поэтому, перед покупкой IP-телефона, будет разумным сначала определиться с поставщиком услуг – по наличию русскоязычной поддержки, по выгодным для вас тарифам и наборам услуг, по надежности и бесперебойности работы оборудования. И уже потом выбирать модель с поддержкой того протокола, который предлагает выбранный поставщик услуг.

Если вы приобретаете IP-телефон для того, чтобы снизить расходы на связь с контрагентами, следует выяснить, к какому поставщику услуг IP-телефонии они подключены и по какому протоколу – и выбрать соответствующий телефон. Имейте в виду, что большинство российских поставщиков услуг не берут плату только за звонки внутри «своих» сетей.

Если вы приобретаете IP-телефон для расширения существующей на предприятии сети IP-телефонии, следует брать телефон не только с поддержкой того же протокола, на котором построена сеть предприятия, но и, желательно, одного того же производителя – особенно это относится к протоколу SIP. Причина в том, что разные производители реализуют различные расширения протокола, поэтому, при подключении IP-телефона одного производителя к оборудованию другого, многие дополнительные функции могут оказаться для вас недоступны.

H.323 появился на три года раньше SIP, и имеет достаточно развитую сеть в Европе и Северной Америке. В Азии и России более удобный для настройки и обслуживания SIP распространен намного шире остальных протоколов. Ареал распространения MGCP пока невелик, хотя телефоны с его поддержкой довольно часто применяются в корпоративных сетях.

Skype, QIP и еще несколько стандартов являются собственностью фирм, реализующих общение с помощью этих протоколов. Наиболее распространенный из них – Skype – получил известность не как поставщик услуг IP-телефонии, а как Интернет-мессенджер. Широкое распространение Skype привело к тому, что некоторые производители начали выпускать телефоны с поддержкой этого протокола. Преимуществами Skype и подобных ему протоколов является то, что поставщик услуг – один, все внутренние звонки совершаются внутри одной сети и бесплатны для всех абонентов. В то же время тарифы на звонки на стационарные телефоны через Skype заметно дороже (если не подключать тарифы с абонентской платой).

Тип телефона. У проводных телефонов трубка связана с самим аппаратом. Поскольку подключение аппарата чаще всего производится по сети LAN, отойти куда-нибудь, не прерывая разговора, будет проблематично. У беспроводных телефонов трубка и сам аппарат раздельны и сообщаются при помощи протокола DECT, позволяющего уносить трубку на расстояние до 300м. Немалым преимуществом беспроводных IP-телефонов является то, что некоторые из них могут не только поддерживать несколько трубок, но присвоить каждой трубке свой ID, что превращает такой аппарат в микро-АТС и позволяет вести разговор одновременно нескольким абонентам. Разумеется, для этого базовый телефон должен иметь поддержку нескольких аккаунтов.

Телефоны, снабженные функцией маршрутизатора, позволяют подключать к ним один или несколько персональных компьютеров. Телефон сам выдает IP-адрес для подключенного компьютера и обеспечивает его подключение к сети Интернет. Это может быть удобным, когда требуется одновременное использование IP-телефона и Интернета на ПК, а разъем LAN поблизости только один.

Наличие экрана упрощает настройку телефона, облегчает работу за счет визуализации телефонной книги, отображения номера звонящего абонента и пр. Экраном снабжено большинство IP-телефонов, но его наличие еще не предполагает возможности участия в видеоконференциях. Поддержка видеоконференций – отдельная опция, довольно редко встречающаяся в IP-телефонах.

Настройка телефона обычно осуществляется с помощью клавиатуры самого телефона и его экрана. Если же на беспроводной базовой станции нет ни экрана, ни клавиатуры, управлять ей, как правило, можно с любой из подключенных трубок.

В то же время некоторые модели реализуют веб-интерфейс и позволяют производить настройку телефона и управление им через браузер подключенного к сети ПК.

В отличие от видеоконференций, поддержка голосовых конференций является базовой услугой большинства протоколов IP-телефонии и поддерживается почти всеми моделями.

Факсимильная связь стремительно уступает позиции другим способам передачи изображений, но если вам необходимо иметь возможность передачи и приема факсов, выбирайте модель с поддержкой передачи факса – встречается такая функция нечасто.

Если рядом с разъемом LAN нет розетки 220В, нелишне будет обратить внимание на то, есть ли в выбранной модели поддержка PoE (Power over Ethernet) – она позволяет устройству получать питание из сети Ethernet из разъема LAN.

Варианты выбора.

Если вам нужна гарнитура для удобного общения по Skype, обратите внимание на недорогие USB-телефоны по цене от 800 до 1200 рублей.

Если вам нужен простой IP-телефон на замену стационарному, выбирайте среди недорогих проводных моделей от 3000 до 6000 рублей.

Если вам необходимо отправлять и принимать факсы, выбирайте модель с поддержкой такой функции. Она обойдется вам в 6000-8000 рублей.

И дороже всего стоят IP-телефоны с большими экранами и поддержкой видеоконференций, это удовольствие обойдется примерно в 46000 рублей.

Обзор смартфона Itel A48 32 ГБ

Содержание

Содержание

Данная статья будет посвящена мегабюджетному смартфону от китайского производителя смартфонов и телефонов компании iTel Mobile. Данная компания на рынке уже с 2007 года и прочно закрепилась в сфере мобильных устройств сотовой связи. Смартфон от данной компании пользуется популярностью благодаря своей низкой цене, но и так же внутренней начинки. Проверим, на что способен данный гаджет.

Основные характеристики

| Страна-производитель | Китай |

| Год релиза | 2020 |

| Поддержка сетей 2G | GSM 1800, GSM 900 |

| Поддержка сетей 3G | WCDMA 900, WCDMA 2100 |

| Поддержка сетей 4G (LTE) | есть |

| Диапазоны частот LTE | LTE 1800 (B3), LTE 800 (B20), LTE 2600 (B7) |

| Поддержка 4G LTE-Advanced | есть |

| Формат SIM-карт | Nano-SIM (12.3×8.8×0.67 мм) |

| Количество SIM-карт | 2 SIM |

| Диагональ экрана (дюйм) | 6.1″ |

| Разрешение экрана | 1560×720 |

| Плотность пикселей | 276 ppi |

| Технология изготовления экрана | IPS |

| Количество цветов экрана | 16 млн |

| Конструктивные особенности экрана | безрамочный |

| Частота обновления экрана | 60 Гц |

| Материал корпуса | пластик |

| Защищенность | защитное покрытие экрана от царапин |

| Вид защитного покрытия | Asahi Glass |

| Версия ОС | Android 10 Go |

| Производитель процессора | Spreadtrum |

| Модель процессора | Spreadtrum SC9832E |

| Количество ядер | 4 |

| Конфигурация процессора | 4x Cortex-A53 1.4 ГГц |

| Графический ускоритель | Mali-T820 MP1 |

| Объем оперативной памяти | 2 Гб |

| Объем встроенной памяти | 32 ГБ |

| Слот для карты памяти | есть (отдельный слот) |

| Максимальный объем карты памяти | 128 ГБ |

| Количество основных (тыловых) камер | 2 |

| Количество мегапикселей основной камеры | 5+0.08 Мп |

| Тип вспышки | светодиодная |

| Количество мегапикселей фронтальной камеры | 5 Мп |

| Интерфейс зарядки | micro USB |

| Разъем для наушников | Mini Jack 3.5 мм |

| Тип аккумулятора | Li-Ion |

| Емкость аккумулятора | 3000 мА*ч |

| Вес | 178 г |

Комплектация

Комплектация с данным смартфоно очень привлекательная. В комплектацию входят:

1. Документация

Выполнена документация в виде трех книжечек, одна из которых является гарантийным талоном, в остальных двух описаны технические характеристики и руководство пользования смартфоном.

2. Кабель для зарядки

Кабель для зарядки прочный, по длине средних стандартных размеров, покрытие кабеля пластик. На основаниях штекеров все очень аккуратно и качественно выполнено, штекеры не шатаются.

3. Зарядное устройство

Так же в комплекте имеется блок для зарядки смартфона, который очень качественно заряжает смартфон. Материал изготовления качественный, при зарядке блок не греется, что означает, что внутри все тщательно заизолировано и изготовлено правильно.

4. Чехол

Приятным сюрпризом был чехол, который идет в комплекте со смартфоном. Не каждая модель, даже из среднего и дорогого ценового сегмента, может похвастаться чехлом из комплекта. Чехол выполнен не из силикона, а из пластика. По качеству, конечно же, чехол из дешевого материала, но все равно очень приятно, что компания Itel думает о своем потребителе.

Внешний вид

Продается смартфон со своей комплектацией в картонной коробке, которая выполнена в ярком красном цвете. Устройство самой коробки необычное, оно выполнено в виде спичечного коробка, только открывается сдвигом в сторону. Но внутри так же имеется стандартная коробка с отделяемой крышкой. На лицевой стороне коробки изображен смартфон с разных ракурсов (спереди и сзади), а так же здесь имеются обозначения основных характеристик телефона, а именно объем оперативной и внутренней памяти смартфона и его название.

Внешний вид смартфона классный. Выглядит смартфон просто потрясающе. Корпус смартфона пластик, но качество материала достаточно неплохое. Во всяком случае, смартфон приятно садится в руку. Экран смартфона безрамочный, точнее считается таковым, а именно рамки, конечно же, присутствуют, но они очень узкие. Сверху смартфона имеется каплевидный вырез фронтальной камеры смартфона. Снимает она достаточно классно, во всяком случае, при общении через видеосвязь все ясно и понятно видно. На экране от производителя установлена пленка, которую при желании можно заменить стеклом (P.s. извиняюсь за небольшие потертости на экране, пользовался смартфоном около 2 месяцев, стекло не ставил, осталась пленка от производителя)

Сзади смартфона располагается блок из двух камер и светодиодной подсветки. Рядом с ним располагается сенсор отпечатка пальцев. Сенсор срабатывает просто отлично. При первом же прикосновении к сенсору смартфон сразу снимает блокировку. Поверхность задней части корпуса смартфона выполнена из пластика, покрытие ребристое. Такое покрытие дает не только красивый эффект при взгляде на смартфон, но и так же он благодаря покрытию отлично сидит в руке и не выскальзывает. Снизу имеется надпись производителя смартфона.

Сбоку смартфона справа имеются кнопки управления громкостью смартфона в виде качельки, а так же кнопка включения\выключения смартфона.

Снизу смартфона располагается разъем для подключения зарядки в виде micro USB. А около него имеется разъем микрофона.

Сверху смартфона имеется разъем для подключения наушников в виде Mini Jack 3.5 мм.

Производительность

Смартфон работает на процессоре Spreadtrum SC9832E, имеет данный чипсет четырёхядерную архитектуру ARM Cortex-A53 с рабочей частотой 1.4 ГГц на каждое ядро процессора. Производится данный процессор с 2018 года. Графический ускоритель процессора Mali-T820 MP1. Данная модель процессора не является игровой, но способна поддерживать самые необходимые приложения социальных сетей, а так же несложные игрушки, которые не требует большой производительности.

Внутри смартфона находится 2 Гб оперативной памяти. За цену смартфона данной оперативной памяти установлено сверхнормы. Внутренней памяти здесь 32 ГБ. Этого достаточно для установки небольшого количества приложений, а так же сохранения фотографий в небольшом количестве. Если же нужно будет увеличить размер накопителя, то можно добавить флеш-карту вплоть до 128 Гб.

Камеры

В смартфоне имеется 3 камеры, две камеры расположены сзади смартфона, а одна камера является фронтальной. При помощи фронтальной камеры можно получить довольно неплохие селфи-фотографии, но качество у них будет не самое лучшее, так как камера всего 5 Мп. Если же рассмотреть основные камеры, то здесь две камеры 5+0.08 Мп. Качество фотографий достаточно приемлемое. Разрешение фотографий 2592×1944. При помощи основных камер можно делать разнообразные фотографии, в том числе макросъемку. А вот увеличивает камера всего лишь в 2 раза.

Батарея

В данной модели аккумулятор встроен в смартфон и не является съемным. Его емкость составляет 3000 мА*ч. Заряда аккумулятора хватает в среднем на 9-10 часов непрерывного использования смартфона (игры, просмотр видео, социальные сети), а в режиме ожидания и использования смартфона по его прямому назначению, то есть для звонков, то аккумулятор позволит пользоваться смартфоном около 2 суток без подзарядки. Этим смартфон достаточно привлекателен за такую низкую цену.

Тесты

Тесты бенчмарками

Призводил тесты смартфона в приложениях 3DMark, CPU Trottling Test.

Данный тест показал, как смартфон может реагировать на воздействие нагрузок на его графики, высокой нагрузки на процессор и оперативную память.

Смартфон показал результаты довольно неплохие относительно его очень низкой цены. Конечно же, графика сильно провисала, телефон сильно притормаживал, но он настойчиво продолжать работать. Согрелся смартфон совсем немного, в пределах нормы.

CPU Trottling Test

Что же касаемо данного теста, здесь же смартфон показал неоднозначные результаты, процессор постоянно провисал, и в большей степени при нагрузке его производительность не поднималась выше 70 процентов, оставаясь в пределах 50 процентов. Но для смартфона за такую цену результаты просто потрясающие. Это значит, что в смартфон можно все-таки постараться установить игры и даже поиграть.

Тесты играми

Так же протестирую смартфон на двух популярных играх, которые требуют большую производительность сммартфона Pubg и Mobile legends.

В данной игре смартфон показал себя неплохо, но постоянно подвисал и притормаживал, играть, конечно, можно, но отнимает много нервов, потому что подвисает. Но тем ни менее производительность смартфона все-таки не приспособлена к данному виду игр.

Как и в прошлой игре, результаты не дали порадоваться. Смартфон сильно притормаживал и постоянно подвисал. Поиграть с удовольствием не удалось. Но можно с уверенностью сказать, что если смартфон тянет такие игры, хоть и с подвисаниями, но все-таки тянет, то игры менее требовательные он с легкостью сможет запускать.

Вывод

За обзор были начислены клубкоины.

Хочешь также? Пиши обзоры и получай вознаграждение.

Мобильные телефоны для/против спецслужб

Какой самый защищенный телефон?

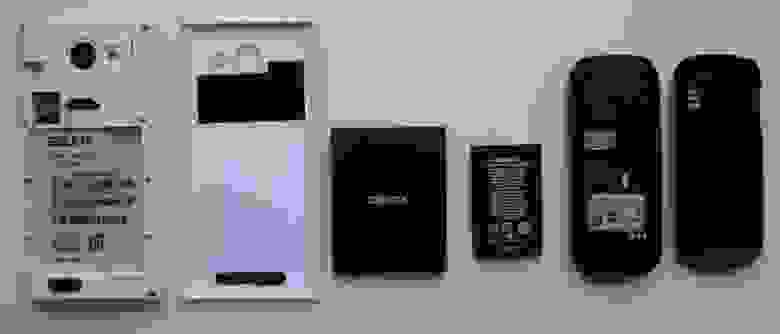

Вот какие телефоны последние 2 недели стали жителями моего рюкзака. Знающие люди сразу поймут, что это за две трубки слева.

Чем больше я копал, тем печальнее мне становилось. Каждый (второй?) человек на Земле носит с собой жучок и за просто так отдает всю свою коммуникацию на блюдечке третьим лицам. И никто об этом не парится кроме профессиональных параноиков.

При том, что телефонов на планете больше, чем всех других устройств вместе взятых (немного загнул, но почти так), материалов катастрофически мало. Например, я до сих пор толком не нашел описаний тех команд оператора, которые скрытно включают телефон на прослушку. Или как операторы и органы борются (и борются ли) со скремблерами?

Почему нет хакерских/опенсорсных проектов телефонов? Вон, ноутбук запилили, чем мобильник сложнее?

(Хотя вот тут есть кой-какие обсуждения).

Давайте на секунду задумаемся, как бы выглядел хакерский телефон?

Какие бы функции у него были, чем он был бы нафарширован из железа и из ПО.

А пока посмотрим, что есть на рынке, какие штучные решения уже реализованы, что можно у них подсмотреть.

Позволю себе похвастаться новой трубкой немного лирики перед суровыми ИБэшными терминами и концепциями.

Тяжесть — это хорошо. Тяжесть — это надежно.

Да, это телефон спиз Snatch (DEXP Ixion XL145). Мои земляки из Владивостока взяли и грамотно спиздпереработали/переосмыслили Highscreen Zera S Power (спилили сзади углы, добавили отделку «под кожу», удвоили количество ядер с 4 до 8, проапгрейдили камеру с 5 до 8 МП).

Во-первых, он мне достался методом «мягкой» соц.инженерии. Но об этом пока не могу написать.

Во-вторых, мне теперь будет проще снимать видео и фото шпионских девайсов.

(к статье про детекторы жучков, индикаторы поля и легальные эмуляторы «жучков»)

Вот например так верещит акустический сейф:

Для справки, Dexp Snatch стоит 7 500 рублей (хотя в линейке Dexp есть модели с большой батарейкой и за 4 500, и за 14 000 рублей), а акустический сейф стоит около 10.000 рублей.

Я очень уважаю долгоиграющие телефоны. Всегда пользовался старенькими ксениумами. Видать, у владивостокчан это в крови — лень каждый день подзаряжаться, вот они и запилили целую линейку из 10 моделей с мощными батареями. Батарейка на 4000 mAh (6-8 видеозаписей докладов с DEF CON) и корпус толще сантиметра. (Рядом старый, добрый, верный телефон «для взяток», который служит мне фонариком уже более 5 лет.)

Глядя на Бориса хер попадешьБритву, я прихожу к мысли, что очень часто простой и грубый метод может быть действенным. Например, защититься от скрытного включения микрофона, можно тем, что тупо поставить механический тумблер включения\выключения микрофона.

Справа на самой верхней фотке — умный чехол для телефона «Кокон» (акустический сейф), который мне дали поиграться в компании Detector Systems, когда я брал у них охапку индикаторов поля и эмуляторов жучков. (Скоро будет обзор.)

Акустический сейф — изделие предназначенное для защиты речевой информации циркулирующей в местах пребывания владельца сотового телефона в случае его активизации с целью прослушивания через каналы сотовой связи. Защита обеспечивается путем автоматического акустического зашумления тракта передачи речевой информации при попытке негласной дистанционной активации микрофона трубки сотового телефона. Изделия «Ладья» и «Кокон» прошли сертификационные испытания по требованиям Гостехкомиссии РФ (Сертификаты №№ 697, 698) и могут использоваться в выделенных помещениях до 1-ой категории включительно.

Сотовый телефон помещается внутрь «Кокона». В случае негласной дистанционной активизации телефона в режим прослушивания единственным демаскирующим признаком является изменение напряжённости электромагнитного поля (т.е.передатчик сотового телефона несанкционированно включается на передачу). Это изменение фиксируется индикатором поля, входящим в состав изделия, который даёт команду на автоматическое включение акустического шумогенератора. При этом происходит зашумление всего тракта передачи речевой информации таким образом, что на приёмном конце отсутствуют какие либо признаки речи.

История

Первые упоминания противоборства спецслужб и «хакеров» в области телефонии появились в 1993-1995.

АНБ сделали чип для шифрования Clipper chip. Конечно же с бэкдором.

Хакеры отреагировали и запилили «Наутилус» с сильной криптографией и потом и PGPfone.

PGPfone (1995)

PGPfone — защищенная телефония от разработчика PGP Филиппа Циммермана.

1999

Алекс Бирюков и Ади Шамир публикуют отчет об успешной атаке на алгоритм A5/1, использующийся в стандарте GSM для защиты данных.

Израильские программисты обнаружили дыру в системе безопасности мобильной телефонной связи, позволяющую любому пользователю, имеющему персональный компьютер с 128 мегабайтами оперативной памяти и большим жестким диском, расшифровывать телефонные переговоры или передаваемые данные.

[источник: рус, англ]

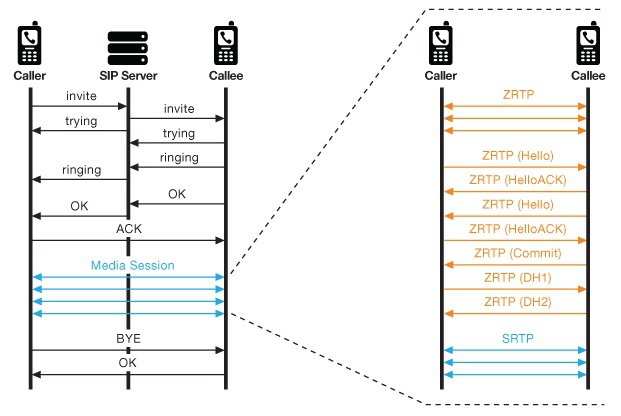

ZRTP (2006)

Криптографический протокол согласования ключей шифрования, используемый в системах передачи голоса по IP-сетям (VoIP). ZRTP описывает метод получения ключей по алгоритму Диффи — Хелмана для организации Secure Real-time Transport Protocol (SRTP). ZRTP осуществляет согласование ключей в том же потоке RTP, по которому установлена аудио/видео связь, то есть не требует отдельного канала связи. Разработан Филипом Циммерманом (Phil Zimmermann, автор Pretty Good Privacy), Джоном Калласом (Jon Callas) и Аланом Джонстоном (Alan Johnston) в 2006 году. Описание протокола было подано в IETF 5-го марта 2006.

2009

Карстен Нол (Karsten Nohl), член немецкой хакерской группы CCC (Chaos Computer Club), объявил на конференции группы 28 декабря, что ему удалось взломать алгоритм кодирования данных в сетях GSM.

Результаты своей работы Нол опубликовал в интернете, разместив книгу кодов на одном из торрент-трекеров. По его словам, это должно заставить мобильных операторов пересмотреть меры безопасности предоставляемой ими сотовой связи. [источник]

Zfone (2009)

Zfone — программное обеспечение для безопасной передачи речевых данных по Интернету (VoIP). Программа позволяет вести приватные переговоры где угодно, с кем угодно и когда угодно. Проект Zfone был основан Филиппом Циммерманном, создателем Pretty Good Privacy (PGP), широко распространенного программного обеспечения для шифрования. Разработка проводилась при участии компаний Svitla Systems, Soft Industry и Ukrainian Hi-tech Initiative

2010

All your baseband are belong to us:

Карстен Нол (Karsten Nohl), основатель компании Security Research Labs, заявил об обнаружении уязвимости SIM-карт со стандартом шифрования DES (Data Encryption Standard). Это устаревший стандарт, который, впрочем, используется большим количеством производителей, и сотни миллионов SIM-карт поддерживают именно DES. Так вот, данная уязвимость позволяет при отсылке на телефон фейкового сообщения от оператора связи получить 56-битный ключ в ответном сообщении (ответ отсылается автоматически, и около 25% DES-карт подвержены такому «обману»).

(Небольшая и не сильно хардкорная заметка, которая промелькивала на Хабре)

Как операторы защищают свои сети

При разработке технологии GSM, а так же на стадии ее внедрения, учитывались все требования от контролирующих гос. органов к уровню обеспечения защиты. Именно из-за этих требований во многих странах мира запрещена продажа и покупка специального оборудования, навроде мощных шифраторов, криптооборудования, скремблеров, а так же — уж очень защищенные технологии для публичной связи. А вот операторы мобильной связи сами обеспечивают защиту своих радиоканалов, используя методы шифрования сигнала. При шифровании используются очень сложные алгоритмы. Каким именно криптоалгоритмом будет осуществляться шифрование выбирается на этапе, когда устанавливается соединение между базовой станцией и самим абонентом. Степень вероятности возникновения утечки информации об абоненте с оборудования оператора, как заверили журналистов сотрудники МТС, что она равна практически нулю. Почему к нулю, спросили мы — а все из-за сложности и контроля за доступом к объектам и оборудованию оператора.

Как можно «слушать» мобильные телефоны?

Всего есть два метода прослушки абонентов — это активный метод, и пассивный метод. При пассивном прослушивании абонента нужно использовать очень дорогостоящее оборудование и иметь специально обученных работников. При наличии денег (читайте — большИх денег) на «черном рынке» можно приобрести специальные комплексы, используя которые можно прослушивать разговоры любого абонента в радиусе до 500 метров. Спросите, почему нужно иметь большие деньги? Ответ прост — цена одного такого комплекта стартует от нескольких сотен тысяч евровалюты. Как выглядит такой комплект — видно на следующем фото. В сети существует множество сайтов, где вы можете ознакомиться с описанием и принципом работы таких комплектов и систем прослушивания.

Как убеждают производители подобных систем прослушивания, их системы могут отслеживать GSM-разговоры в режиме реального времени, потому что принцип работы оборудования основан на доступе к SIM-карте абонента мобильной связи, или прямо к базе данных самого оператора сотовой связи. Хотя, если такого доступа у тех, кто вас слушает нет, они могут прослушивать все ваши разговоры с некоторой задержкой. Величина задержки зависит от уровня шифрования канала связи, который использует тот или иной оператор. Подобные системы так же могут быть и мобильными центрами для обеспечения прослушивания и отслеживания передвижения объектов.

Вторым способом прослушки является активное вмешательство прямо в эфире на процесс аутентификации и протоколы управления. Для этого используются специальные мобильные комплексы. Такие мобильные системы, которые, по сути, являются парой специально модифицированных телефонов и ноутбук, несмотря на свою внешнюю простоту и малогабаритность, тоже являются недешевым удовольствием — их цена варьируется от пары десятков тысяч и до нескольких сотен тысяч американских долларов. И опять же — работать на таком оборудовании могут только специалисты высокой квалификации в области связи.

Атака на абонента осуществляется по следующему принципу: поскольку, комплекс является мобильным и находится к абоненту на близком расстоянии — до 500 метров, — он «перехватывает» сигналы для установления соединения и передачи данных, заменяя собой базовую станцию оператора. По сути, сам комплекс становится «мостом-посредником» между ближайшей базовой станцией и самим абонентом.

После «захвата» таким образом нужного абонента мобильной связи этот комплекс фактически может выполнить любую функцию управления над перехваченым каналом: например, соединить прослушиваемого с любым необходимым для тех, кто слушает номером, понизить алгоритм криптошифрования или вообще отключить это шифрование для конкретного сеанса связи и т.д.

Как примерно выглядит подобный комплекс — видно на фото ниже.

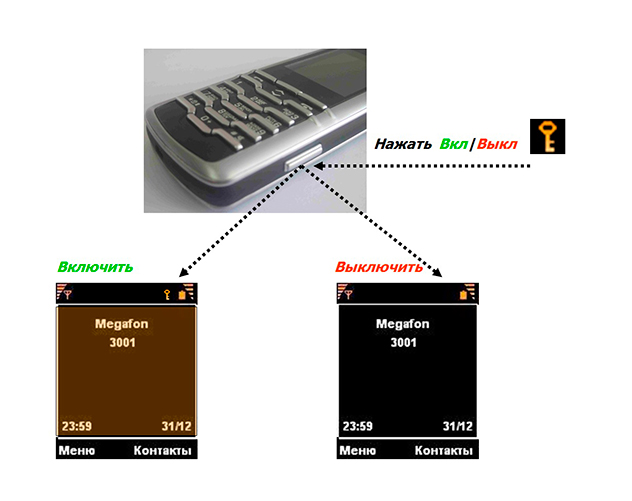

Как поделились специалисты, 100% определить что телефон абонента прослушивается именно в этот момент — невозможно. Но, можно получить косвенные подтверждения, которые могут указывать, что существует такая вероятность. В недалеком прошлом некоторые модели мобильных (а именно — кнопочные телефоны) имели в своем функционале специальный символ-иконку в виде замочка. Если замок был закрыт, значит, сигнал идет в зашифрованном виде, и наоборот — если замок открыт… ну вы сами все поняли.

А вот уже в телефонах за последние 5-6 лет такой функции нет… А жаль. Хотя, для некоторых моделей смартфонов предусмотрены специальные приложения, которые будут сигнализировать владельцу телефона об конфигурации используемых настроек именно в текущем сеансе связи. Один из вариантов — уведомление пользователя о том, в каком режиме передается его разговор — с использованием алгоритмов шифрования или же открыто. Ниже перечислено несколько из подобных приложений:

Является одним из мощнейших приложений для защиты вашего мобильного от прослушки. Эта программа предотвращает любые подключения к ложным базовым станциям. Для определения достоверности станции используется проверка сигнатур и идентификаторов станции. Помимо этого, программа самостоятельно отслеживает и запоминает расположение всех базовых станций и при выявлении, что какая-то база движется по городу, или ее сигнал время от времени пропадает с места ее расположения — такая база помечается как ложная и подозрительная и приложение уведомит об этом владельца телефона. Еще одна из полезных функций программы — возможность показать, какие из установленных на телефоне приложений и программ имеют доступ к видеокамере и микрофону вашего телефона. Там же есть функция отключения (запрещения) доступа любого не нужного вам ПО к камере.

Эта программа отличается от предыдущей и ее основной функцией является отслеживание любой подозрительной активности в сети, в том числе и при использовании SMS, которые могут отправляться без разрешения владельца телефона. Приложение в режиме реального времени оценивает, насколько ваша сеть является защищенной и какой используется алгоритм шифрования в этот момент и еще много чего.

Android IMSI-Catcher Detector

Это приложение так же помагает защитить ваш смартфон от любых подключений к псевдо-базам. Единственный минус этой программы — вы не найдете его в Google Play и если захотите все же его установить — вам придется повозиться с этой процедурой.

Программа CatcherCatcher, как и его аналоги выше, занимается выявлением ложных базовых станций, которые злоумышленники (или спец. службы?) используют как промежуточные «мосты-посредники» между абонентом и настоящей базовой станцией.

И напоследок, специалисты так же порекомендовали пользоваться специальными приложениями для обеспечения безопасности личных разговоров и данных, в том числе — для шифрования ваших разговоров. Подобными аналогами являются анонимные веб-браузеры Orbot или Orweb, например. Так же есть специальные программы, которые зашифровывают ваши телефонные разговоры, фотографии и многие уже пользуются защищенными месенджерами.

Источник — Прослушивание мобильных телефонов и их защита

Обзор решений по защите телефонных переговоров

(Некоторые материалы взяты из рекламных буклетов, так что здравый скептицизм и комментарии приветствуются)

Трубки мира

TopSec GSM, созданный на основе телефона Siemens S35 немецкой фирмой Rohde & Swartz, обеспечивает «полную защиту трафика».

Аппарат представляет собой обычный телефон Siemens S35, модернизированный специальным крипто-чипом. Шифрование включается специальной опцией в меню телефона. В защищенном режиме телефон может работать как со вторым телефоном TopSec, так и с ISDN-телефоном ELCRODAT 6-2 той же фирмы.

Защита обеспечивается шифрованием трафика со 128-битным ключом, а сеансовый ключ вычисляется с помощью 1024-битного ключа, что обеспечивает дополнительную защиту. Отличительной особенностью данного телефона является то, что зашифрованные пакеты создаются в нем таким образом, что они прозрачно воспринимаются и передаются по сетям GSM, как и обычные GSM-пакеты.

Чуть более модная версия от той же фирмы — беспроводная гарнитура.

TopSec Mobile является устройством для шифрования голоса, которое может быть подключено к любому мобильному телефону с помощью интерфейса Bluetooth. TopSec Mobile обеспечивает конфиденциальность и защиту от прослушивания телефонной связи в любой точке мира.

Устройство использует сочетание асимметричного 1024-разрядного и симметричного 128-разрядного шифрования для обеспечения высокого уровня защиты.

Для установки защищенного соединения пользователю после набора номера нужно просто нажать кнопку с надписью crypto («шифрование»). Другой абонент также должен использовать телефон TopSec GSM — или стационарный телефон, оснащенный аналогичным оборудованием, такой как модель ELCRODAT 6-2 ISDN компании Rohde & Schwarz. Эта компания стала продавать такие устройства после приобретения отдела аппаратного шифрования у компании Siemens Information & Communication Mobile.

Телефон TopSec GSM работает в двух диапазонах частот — 900 и 1800 МГц, благодаря чему его можно использовать в любом регионе, где доступны сети GSM 900/1800. Компания продает новые модели во многих странах мира по цене около 3 тыс. долл.

[источник]

Минус этого подхода — наличие выделенного сервера управления звонками, между зарегистрированными на сервере абонентами. Но это необходимое условие построения распределенных систем взаимодействия:

www.cryptophone.de

Странное немецкое устройство, про которое ничего сказать не могу:

HC-2413

HC-2413 обеспечивает полнодуплексное защищенное соединение не только с подобными устройствами, но и со стационарными телефонными терминалами HC-2203 той же фирмы. Для шифрования аппарат использует 128-битный ключ и собственный алгоритм разработки Crypto AG.

Использование подобного устройства позволяет защитить ваши переговоры от прослушивания на любом участке передачи (разумеется, кроме непосредственного прослушивания сверхчувствительными микрофонами, находящимися в непосредственной близости от абонента).

Sectra Tiger

Модели Sectra Tiger, использующие технологию шифрования с ключами длиной от 56 до 256 разрядов, обеспечивают организацию защищенной связи по общедоступным сетям GSM.

Sectra предлагает как централизованные, так и распределенные системы управления ключами либо с помощью смарт-карт SmartKey самой компании, либо с использованием функции инфракрасной связи KeyBeam, реализованной в моделях Tiger. Ключи могут генерироваться в самом телефоне и рассылаться непосредственно узкому кругу пользователей. В будущем Sectra намерена разработать версии своих телефонов для других стандартов беспроводной связи, в частности для стандарта CDMA, который широко применяется в США.

Строгое государственное регулирование импорта и экспорта технологий шифрования, по мнению представителей компании, существенно ограничивает возможности продаж таких мобильных телефонов. Помимо разрешения от правительства покупателям необходимы и немалые деньги. «Гражданские» версии мобильных телефонов Tiger будут стоят около 5 тыс. долл., скидка предоставляется только тем покупателям, которые приобретают партию устройств в несколько сотен штук.

Аппарат имеет размеры современного сотового телефона и весит 197 г, но от традиционных устройств его отличает необычное расположение антенны, которая установлена внизу, а не наверху. Мобильный телефон также имеет слот для установки смарт-карт, с которых считывается ключ шифрования.

без комментариев, кроме разве что прикольно, что создают «свой AppStore» для безопасных приложений

Трубки России

Исконно совковое устройство. Дизайна нет как такового. Гарнитуры намертво «вшита» в устройство и заменить ее можно только вместе с устройством. Зато гарантируется защита переговоров — устройство подключается по Bluetooth к передатчику — компьютеру или телефону (про защиту Bluetooth-канала с помощью E0 ни слова не сказано). Устройство не тестировал, но в сети можно найти его обзор. Внешний вид «GUARD Bluetooth» в сравнении с тем же TopSec Mobile дает очень хорошее представление о том, как соотносятся отечественные и западные СКЗИ (и по внешнему виду, и по удобству работы, и по функционалу). Зато для работы данного устройства не требуется никакой внешний сервер — возможна работа «точка-точка».

Референт PDA

Программно-аппаратный комплект для защиты переговоров в сетях GSM

Интерфейс программы содержит: наборное поле, кнопки управления вызовом, кнопку отмены ввода последней цифры и индикатор, который отображает набираемый номер, номер вызывающего абонента при входящем вызове, состояния при установлении соединения и т.п.

Запуск программы осуществляется автоматически при подключении SD/miniSD — модуля «Референт ПДА», при этом на экране коммуникатора в правом нижнем углу появляется значок индикации запуска программы в фоновый режим. Для вызова другого абонента в защищённом режиме необходимо нажать на значок индикации, и далее произвести в открывшейся программе «Референт ПДА» те же действия, что и при обычном вызове. При поступлении звонка от другого комплекта Референт ПДА вместо программы «телефон» автоматически открывается интерфейс программы «Референт ПДА», далее все действия как при обычном звонке.

В процессе установления соединения производится обмен специальной информацией для взаимной аутентификации устройств и формирования сеансового ключа.

Приём и осуществление незащищенного голосового вызова производится с помощью стандартного программного обеспечения коммуникатора.

Основным отличием изделия от аналогов является использование низкоскоростного канала передачи данных (до 1600 бод), что позволяет работать при слабом GSM сигнале (в местах плохого приёма), в роуминге, при использовании различных операторов и т.п.

Назовем его просто «телефон»

(Этот мобильник я «отжал» у Кости, который представляет Hideport.com)

Фишки — механический контроль акустики (кнопка вкл/выкл для микрофона), контроль целостности корпуса (скрытая сигнализация при попытке проникнуть внутрь трубы)

Вроде бы у этой штуковины есть средство выхода в другие сети (кабельный модем, аналоговый/цифровой модем, радиомодем, спутниковый терминал или GSM-модем). Но про это мне еще предстоит разузнать.

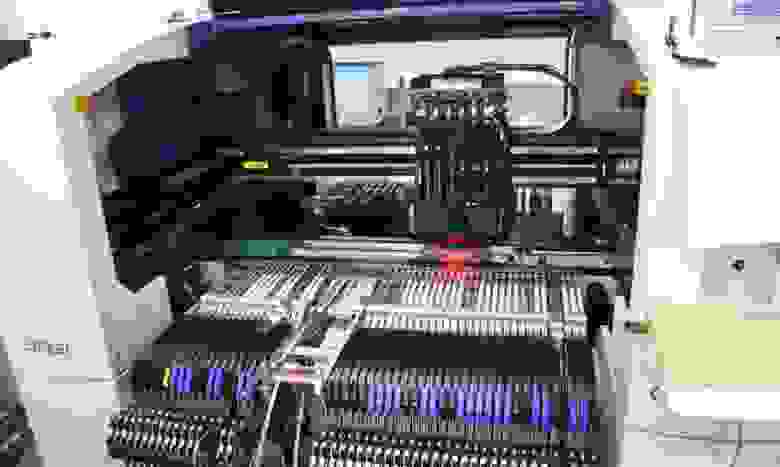

Проник я и на производство телефонов для спецслужб, разрешили сделать пару фоток:

Сбоку на корпусе кнопочка, включающая крипторежим. Время разговоров в закрытом режиме – 4 часа, а в открытом – 4,5, и разница объясняется тем, что в закрытом режиме в телефоне начинает работать script-процессор.

Телефоны, которые реализуют это дополнительное шифрование, могут работать как с национальным оператором (МТС, Мегафон), так и, если вы путешествуете, с международным; в Латинской Америке это 850/1900, а в Европе и Азии – 900/1800. И в международных сетях телефон будет функционировать при условии, что там не только есть роуминг, но и что оператор поддерживает сервис передачи данных BS26T. Криптокнопка позволяет переключить телефон либо в режим шифрования, либо в рабочий режим, из которого вы можете позвонить на обычный аппарат – побеседовать с друзьями, с семьей и так далее.

Абонентский способ шифрования

К сожалению, стандарт GSM разрабатывался таким образом, чтобы нельзя было установить в телефон собственный алгоритм шифрования, обеспечивая непрерывную полосу гарантированной защиты.

На коммутаторах используют транскодеры, которые делают следующее: когда вы произносите слова в микрофон вашего телефона, в телефоне работает вокодер, он сжимает речь, создавая поток размером 12 кбит. Этот поток в зашифрованном виде доходит до базовой станции, где расшифровывается и дальше в сжатом виде доходит до коммутатора. На коммутаторе он разжимается, создавая поток в 64 кбит, – это делается в том числе и для того, чтобы органы безопасности могли вас слушать. Дальше поток снова сжимается и поступает второму абоненту мобильной связи. И вот если взять и зашифровать канал от абонента до абонента, то разжатие и сжатие потока на коммутаторе не позволит расшифровать поступающую информацию. Отключить этот транскодер, к сожалению, невозможно при работе в речевом тракте, поэтому чтобы обеспечить абонентский способ шифрования (а это необходимо для гарантированной защиты от всех и вся), мы вынуждены использовать канал передачи данных. В стандарте GSM есть сервис BS26T для передачи данных на достаточно низкой скорости – 9600 бит/с. В этом случае транскодер отключается, и у вас фактически получается прямая, без дополнительных преобразований, линия связи. Низкоскоростная, правда.

Соответственно, чтобы передать речь, ее надо сжать, и довольно сильно, – уже не как стандартную GSM, в 12 кбит, а еще сильнее, до скорости 4,8 кбит/с. Затем она шифруется, и вся эта шифрованная информация свободно проходит через любые коммутаторы мира – если вы находитесь в Латинской Америке, а другой человек – где-нибудь на Дальнем Востоке, вы пройдете через массу различных коммутаторов и какой-то другой аппаратуры, но если вы установили канал передачи данных, эта связь будет работать.

И ни в одной точке мира ни одна спецслужба, ни один ваш противник не сможет вас подслушать, потому что речь шифруется в вашем телефоне, а расшифровывается только у собеседника. Но для функционирования такого принципа передачи шифрованной речи необходимо, чтобы операторы поддерживали сервис BS26T.

Практически все операторы мира его поддерживают, однако часть Латинской Америки, Азии и Австралия составляют исключение. Для защиты от навязывания специальных SMS, которые ставят ваш телефон на аудиомониторинг, нужно отлично разбираться в схемотехнике аппарата и его программном обеспечении.

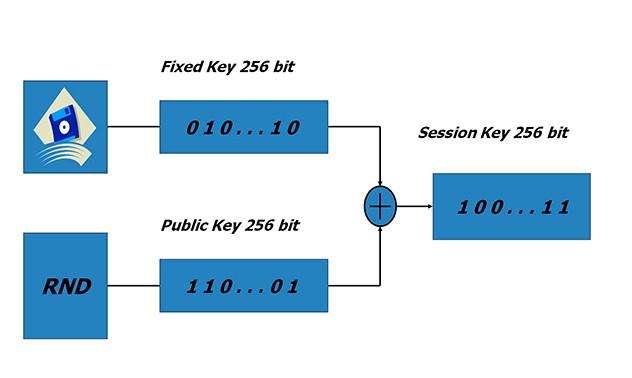

Очень важны в такой технике ключи, они загружаются в телефон с диска при помощи компьютера, нельзя только, чтобы он был подключен к интернету; если у него есть Wi-Fi, он все время должен быть заблокирован. Сеансовый ключ для шифрования формируется из двух ключей: фиксированного, который грузится с диска с помощью компьютера (этот ключ меняется один раз в год), и случайного, он вырабатывается телефоном на каждый сеанс связи. Случайный ключ каждый раз меняется, а предыдущие ключи после разрыва соединения физически стираются из памяти, поэтому вы можете быть абсолютно спокойны: даже восстановив фиксированный ключ, никто не сможет воспроизвести ваши разговоры.

Генерация ключей и подключение новых пользователей

StealthPhone

Подержал в руках StealthPhone Touch

Видел и вот эту модельку

Длина ключа составляет 256 бит.

Алгоритм относится к классу синхронных потоковых шифров гаммирования. Синхронизация осуществляется с помощью вектора инициализации (синхропосылки), который передается (или хранится) в открытом виде вместе с шифротекстом. Длина синхропосылки варьируется от 4 до 12 байт и определяется контекстом использования шифратора.

Для приведения шифратора в рабочее состояние выполняется процедура его инициализации, на вход которой подается секретный ключ и синхропосылка. Выходом процедуры инициализации являются значения всех элементов состояния шифратора, определяющих его функционирование.

В качестве базового алгоритма вычисления кода аутентификации данных используется алгоритм HMAC-SHA256.

В системах Stealthphone и Stealthphone Tell используются эллиптические кривые длиной 384 бита (АНБ одобрило использование асимметричных криптографических алгоритмов на эллиптических кривых с длиной ключа 384 бита для обработки совершенно секретных документов).

Криптографические алгоритмы шифрования речи VoGSM

Для защиты речи в каналах передачи голоса GSM используется частотно-временное преобразование речевого сигнала гарантированной стойкости, устойчивое к двойному вокодерному преобразованию.

Параметры нелинейного преобразования также определяются криптографическим ключом.

Суммарная алгоритмическая и системная (вносимая сотовой сетью) задержка не превышает 2.5 секунды.

Криптографические алгоритмы шифрования речи для программ IP-телефонии

Для обеспечения защиты речевой информации при использовании приложений IP-телефонии, включая Skype и Viber, используется частотно-временное преобразование речевого сигнала гарантированной стойкости, преобразующее передаваемую речь в речеподобный сигнал.

В зависимости от пропускной способности интернет-соединения, допускается несколько преобразований. Допустимая предельная задержка составляет 2 секунды. При неустойчивом или низкоскоростном интернет-соединении возможно использование алгоритма, не требующего синхронизации. Это обеспечивает быстрое вхождение в связь и устойчивость криптосоединения.

Но про то, как я ходил в гости к Stealthphone будет в другой статье.

Телефон-невидимка

Его не видно в интернетах, но он есть.

Специальное устройство, называющееся ловушка IMSI (уникального идентификатора, прописанного в SIM-карте, IMSI — International Mobile Subscriber Identity), притворяется для находящихся поблизости мобильных телефонов настоящей базовой станцией сотовой телефонной сети. Такого рода трюк возможен потому, что в стандарте GSM мобильный телефон обязан аутентифицировать себя по запросу сети, а вот сама сеть (базовая станция) свою аутентичность подтверждать телефону не должна.

Как только мобильный телефон принимает ловушку IMSI в качестве своей базовой станции, этот аппарат-ретранслятор может деактивировать включённую абонентом функцию шифрования и работать с обычным открытым сигналом, передавая его дальше настоящей базовой станции.

С помощью ловушек IMSI на телефон могут посылаться ложные звонки или SMS, например, с информацией о новой услуге ложного оператора, в которых может содержаться код активации микрофона мобильного устройства. Определить, что у находящегося в режиме ожидания мобильного телефона включён микрофон очень сложно, и злоумышленник спокойно может слышать и записывать не только разговоры по телефону, но и разговоры в помещении, где находится мобильный телефон.

МИНКОМСВЯЗЬ РОССИИ. Об утверждении Правил применения оборудования систем коммутации, включая программное обеспечение, обеспечивающего выполнение установленных действий при проведении оперативно-разыскных мероприятий. (PDF)

Если рядом с вами (в районе 10 метров) есть мобильный телефон, ведите себя так, как будто вы в прямом эфире на первом канале.

Ну так что, будем делать опенсорсный DIY-телефон с сильной программной и аппаратной криптографией?