letsencrypt что это такое

Сертификат Let’s Encrypt — что это

Let’s Encrypt — это глобальный некоммерческий центр сертификации, который начал работу с две тысячи пятнадцатого года. Выпускает криптографические сертификаты для TLS-шифрования (HTTPS). В этой статье мы расскажем, зачем нужны SSL-сертификаты, какие преимущества и недостатки у сертификата от Let’s Encrypt. Начнем!

Зачем нужен SSL-сертификат Let’s Encrypt

SSL-сертификат — это цифровая подпись сайта, которая требуется для безопасного соединения. Посмотрите в строку браузера.

На нашем сайте подключен SSL-сертификат: строка — Сертификат (действительный). И есть значок «Безопасное подключение». Это значит, что данные, которые оставляют клиенты на нашем сайте, защищены специальным шифрованием и недоступны мошенникам и прочим злоумышленникам.

Сертификаты Let’s Encrypt — это обычные сертификаты, которые подтверждают домен. Они предназначены для любых серверов с доменным именем: веб-серверов, почтовых серверов, FTP-серверов и других.

Как работает SSL

Объясним простыми словами.

Такой сертификат обязателен для сайтов, на которых можно осуществить оплату онлайн. С его помощью персональные данные клиентов (например, информация о банковских картах) не попадет в руки мошенников.

Преимущества Let’s Encrypt

Недостатки Let’s Encrypt

Платные аналоги

Существуют и платные SSL-сертификаты.

Sectigo — это крупнейший Центр Сертификации в мире. В Макхост вы можете приобрести Sectigo Positive SSL (для сайтов типа domen.ru, www.domen.ru или домен.рф) за 990 рублей в год. А также Sectigo SSL Wildcard (для всех поддоменов *.domen.ru) за 8490 рублей в год.

Thawte — центр сертификации, основанный в 1995 году. У нас можно купить сертификат Thawte EV SSL с расширенной валидацией (domen.ru и www.domen.ru) за 15000 рублей в год.

Заключение

Таким образом, SSL-сертификаты от Let’s Encrypt подходят как для молодых сайтов, так и для крупных проектов — по качеству шифрования проблем нет. Однако, если вам нужна расширенная валидация, придется приобрести платный аналог.

На виртуальном хостинге в Макхост вы можете автоматически сгенерировать сертификат Let’s Encrypt:

Если у вас остались вопросы, задавайте их в комментариях. Специалисты технической поддержки ответят на них в ближайшее время.

Цепочка доверия

Последнее обновление: 18 окт. 2019 г.

Внимание! Английская версия сайта была обновлена, перевод неактуален ( 2 окт. 2021 г. ) Просмотреть на английском

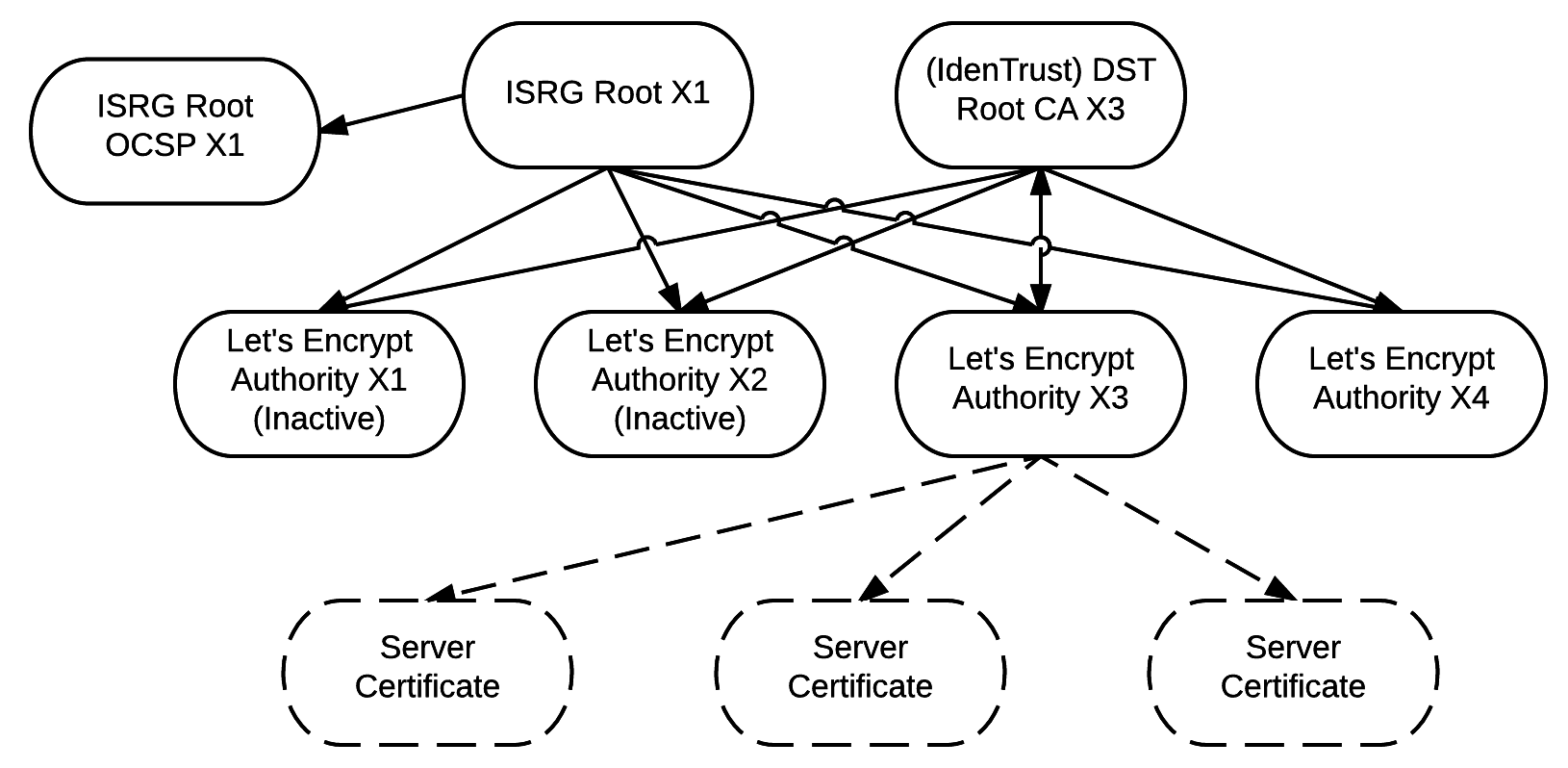

Корневые сертификаты

Наши корневые сертификаты хранятся в надёжном месте и недоступны онлайн. Мы выпускаем сертификаты для пользователей на основе промежуточных сертификатов из следующего раздела.

Мы создали сайты для проверки цепочек сертификатов вплоть до корневых.

Промежуточные сертификаты

Компания IdenTrust подписала наши промежуточные сертификатры. Это позволяет всем основным браузерам принимать наши сертификаты с нашим же корневым сертификатом.

Cross-подпись

Наш промежуточный сертификат “Let’s Encrypt Authority X3” содержит открытый и закрытый ключ. Закрытый ключ из этой пары подписывает все сертификаты конечного пользователя (они же “листовые сертификаты), т.е. сертификаты, которые мы выдаём для вашего web-сервера.

Это означает, что есть два сертификата, представляющие собой наш промежуточный сертификат. Один подписан DST Root CA X3, другой подписан ISRG Root X1. Чтобы определить, какой из двух сертификатов используется, достаточно взглянуть на поле Issuer.

При настройке web-сервера, администратор указывает не только листовые сертификаты, но и список промежуточных сертификатов. Это помогает браузеру проверить, входит ли листовой сертификат в цепочку доверия, ведущую к корневому сертификату. Скорее всего администратор выберет цепочку, в которой будет промежуточный сертификат с полем Subject: “Let’s Encrypt Authority X3”, и полем Issuer: “DST Root CA X3”. Рекомендованный Let’s Encrypt ACME-клиент Certbot настроит ваш сервер автоматически.

Картинка ниже иллюстрируеи взаимосвязи между перечисленными сертификатами:

Сертификат подписания ответов OCSP

Этот сертификат используется для подписания ответов OCSP для промежуточных Центров Сертификации Let’s Encrypt. Таким образом нам не нужно иметь онлайне-доступ к корневому сертификату, чтобы подписать эти ответы. Копия сертификата подписания включена в ответ OCSP для информирования, дополнительно пользователям ничего делать не нужно.

Прозрачность сертификатов

В Let’s Encrypt мы в нацелены на прозрачность в наших процессах и в сертификатах, которые выпускаем. Мы записываем сертификаты в журнал Certificate Transparency сразу, как только выпускаем их. Все наши сертификаты доступны по ссылкам:

Дополнительно

Закрытые ключи для корневого ISRG и промежуточных Let’s Encrypt Центров Сертификации надёжно хранятся в аппаратных модулях безопасности (hardware security modules, HSMs), что обеспечивает высокий уровень защиты от кражи ключей.

Что такое Let’s Encrypt и почему это – не самый лучший выбор для бизнеса?

Let’s Encrypt (LE) является некоммерческим центром сертификации (CA), который выпускает бесплатные 90-дневные SSL сертификаты с валидацией домена. Это феноменальный сервис для небольших веб-сайтов и сайтов-блогов, где не проводится каких-либо финансовых операций, и единственная цель владельца – добавить базовый вариант шифрования. Но в то время, как Let’s Encrypt – это хороший сервис с благородными намерениями, с другой стороны – это плохой выбор для компаний и организаций, которые занимаются бизнесом в интернете.

Преимущества традиционного центра сертификации (CA) над Let’s Encrypt:

Компаниям нужно больше высоких гарантий

Let’s Encrypt – не решение бизнес-класса

Отсутствие механизмов безопасности

Отсутствует ответ в шкале уязвимостей

Let’s Encrypt SSL сертификаты предоставляются кому угодно

Включая хакеров и киберпреступников

Сертификаты только для одного домена

Не поддерживается защита поддоменов и нескольких доменов

Проверки домена недостаточно

Отсутствие клиентской поддержки

Мы надеемся, что у вас есть IT-навыки:

Let’s Encrypt: не предназначен для бизнеса

Хотя Let’s Encrypt и является жизнеспособным вариантом для небольших веб-сайтов и

блогов, которые не могут позволить себе инвестировать в безопасность – это плохой выбор для бизнес-компаний или мощных

организаций.

Отсутствие бизнес-аутентификации и сильных механизмов безопасности, а также отсутствие

клиентской поддержки — основные проблемы, которые следует учитывать при выборе между Let’s Encrypt и традиционным

центром сертификации.

Рассмотреть варианты возможных SSL-сертификатов и сделать заказ вы можете на соответствующей странице. Если у вас остались какие-либо вопросы, обращайтесь в

нашу службу поддержки и мы обязательно на

них ответим.

Мнение: использовать Let’s Encrypt — плохая идея

Авторизуйтесь

Мнение: использовать Let’s Encrypt — плохая идея

Прим. ред. Это перевод одной из точек зрения о сервисе Let’s Encrypt. Мнение редакции может не совпадать с мнением автора оригинала.

Будет сайт отображаться в результатах поиска Google или нет зависит от того, использует ли сайт SSL (англ. Secure Sockets Layer). Или, проще говоря, начинается ли адрес сайта с «https».

Чтобы распространить использование SSL в интернете, участники веб-отрасли создали Let’s Encrypt — сервис, предоставляемый исследовательской группой по интернет-безопасности (ISRG). Сервис взлетел, а крупные хостинг-провайдеры начали создавать инструменты для автоматического получения и установки SSL на сайтах. Звучит как прорыв в кибер-безопасности!

Общая информация об SSL-сертификации

Сердцем шифрования является ключ шифрования. Представьте на минуту, что у вас есть реально большой замок, способный выдержать выстрел из винтовки 50 калибра. Но это не поможет, если у какого-нибудь злодея окажется ключ.

Цифровая аналогия — это криптографическая стойкость сертификата, используемого для шифрования трафика с сайта. По аналогии с замком и винтовкой, если у злодея появляется приватный ключ, с помощью которого был сгенерирован SSL-сертификат, криптографическая стойкость уже не имеет никакого значения.

Существует достаточно центров сертификации (CAs), предоставляющих SSL-сертификаты, и у каждого из них есть своя «Система Управления Ключами» (KMS). Такие центры обращаются к производителям операционных систем, таким как Microsoft, Apple и Google, чтобы поместить свои коренные сертификаты в список доверенных сертификатов их ОС.

С точки зрения безопасности, дробление рынка сертификационных центров — это не баг, а фича.

SSL-сертификат сайта tproger.ru выдан компанией CloudFlare. Если её система управления ключами будет скомпрометирована, то все её сертификаты нужно будет перевыпустить. Однако, если такой атаке подвергнется любой другой центр сертификации, то на сайте tproger.ru это никак не отразится.

Let’s Encrypt — это пример случая, когда «удобство выдачи» и «бесплатность» SSL-сертификатов — это баг, а не фича.

Чем больше сайтов получат защиту от Let’s Encrypt, тем больше становится потенциальная угроза. Ведь в случае атаки на их системы будет страдать всё больше и больше сайтов. Сейчас Let’s Encrypt выбирают по принципу «сделал и забыл». Если сертификат будет отозван и никто не обратит на это внимание, то трафик сайта начнёт стремительно падать. Кстати, именно из-за истёкшего сертификата, на который никто не обращал внимание, в Equifax ( американском бюро кредитной истории ) в течение нескольких месяцев не знали, что они были взломаны.

«Сделал и забыл» — возможно, не лучшая идея в кибер-безопасности.

Опасность компрометации KMS

Чтобы понять, почему проблема с Let’s Encrypt важна, представьте себя где-то между сайтом компании и его посетителями. Вы можете перехватывать весь трафик, а если у вас есть закрытые ключи из центра сертификации (например Let’s Encrypt), вы сможете расшифровывать трафик сайтов, используя их сертификаты. Но это не самое худшее: из-за того, что вы находитесь как бы между сайтом и конечным получателем трафика, вас не так просто обнаружить стандартными способами. Вы не обязательно должны находиться в сети сервера сайта или же в одной сети с посетителем — вы где-то посередине, с «ключами от всех дверей». Заманчивая картинка для любого злоумышленника.

Как попасть в такое место? Самый простой и вероятный способ мало связан с технологиями. Вам просто нужно внедрить своего человека в компанию, выдающую сертификаты (а именно в то подразделение, которое отвечает за систему управления ключами). И тут нужно задать самый главный вопрос.

Кто пострадает от компрометации KMS?

Первым делом страдает сам центр сертификации и его репутация. Если такая организация позиционируется как публичная, её инвесторы «ухудшат» своё портфолио. А следовательно, вероятнее всего, на такую компанию обрушится лавина исков акционеров, руководство будет уволено, а доверие к центру сертификации — значительно подорвано, что может даже поставить крест на его существовании. Достаточные последствия, чтобы предпринимать максимум усилий, чтобы их избежать.

Кто же пострадает в случае Let’s Encrypt?

У этой компании нет «владельцев», она не для коммерческого использования. У неё нет дохода, т. к. сертификаты выдаются бесплатно. В таком случае никто не проиграет и не понесёт убытки.

Выводы

Чем больше бизнес уходит в интернет, тем больше бизнесменов хотят использовать решения «сделал и забыл», в том числе для защиты данных их пользователей. И вот мы имеем растущую популярность сервиса с одной стороны и отсутствие какой-либо ответственности за безопасность сертификатов с другой. Всё вместе это может привести к катастрофе, когда личные данные пользователей тысяч сайтов будут получены злоумышленниками.

Что делать стартапам и маленьким компаниям?

Жестокая правда в том, что простого решения не существует, поэтому стоит придерживаться нескольких правил, чтобы обеспечить безопасность сайта и его пользователей:

Let’s Encrypt: получение сертификата по шагам

В данной статье будет описан реальный способ получения сертификата от Let’s Encrypt в ручном режиме для его дальнейшей установки на веб-сервер Windows (IIS/Microsoft Azure) или Linux (полностью ручной режим). Из-за отсутствия официального клиента под Windows для генерации сертификата будет использоваться дистрибутив Linux.

В первые дни открытия заявок на бета-тестирование и было принято решение записаться и вот недавно пришло письмо, которое сообщает о том, что теперь программа ACME сгенерирует валидный сертификат для нашего домена.

Далее мы решили опубликовать статью с пошаговой инструкцией процесса, чтобы к моменту релиза вы уже смогли оперативно создать и начать пользоваться своим сертификатом.

Как это работает

Полное описание процесса доступно по этой ссылке.

Важно лишь знать, что для подтверждения владения доменом и успешной генерации сертификата нужно будет иметь доступ к записям DNS или к серверу куда ссылается A-запись, что вполне логично.

Смысл программного набора Automated Certificate Management Environment (ACME) (написан на Python) в том, чтобы автоматизировать генерацию и установку сертификата в Linux-окружении.

Существует неофициальный Windows-клиент с открытыми исходными кодами, который может генерировать и устанавливать сертификаты на Windows IIS и Amazon Web Services, но у нас была задача получить ключи и установить их вручную. Предлагаю любому желающему написать статью по работе с ним.

Процесс по шагам

Внимание: эта инструкция учит создавать сертификат в ручном режиме, существуют и более простые способы автоматической генерации и обновления сертификатов. Надеюсь, что скоро их опишут на этом ресурсе.

[11/01/17] Новый клиент CertBot

Небольшое обновление статьи в 2017 году.

Теперь можно установить CertBot и получить сертификат в ручном режиме.

1. Скачиванием дистрибутив

2. Установка прав на файл

chmod a+x certbot-auto

3. Запуск для получения сертификата в ручном режиме

4. Следуйте указаниям программы (подробнее смотрите в полной инструкции ниже с шага № 4).

Подробная инструкция (старый клиент — всё ещё работает)

Использовалась официальная инструкция.

Пользователи Linux могут использовать текст ниже как пример генерации сертификата в ручном режиме.

1. Запустите ваш любимый дистрибутив Linux (мы использовали Debian 8).

либо 2. Установите Git и выполните команды ниже:

git clone https://github.com/letsencrypt/letsencrypt

cd letsencrypt

или 2. Скачайте и распакуйте в папку данный архив и перейдите в эту папку

3. Запустите установку и генерацию с помощью

Вам будет предложено ввести электронную почту для восстановления в будущем.

Ключ -a manual позволит сгенерировать ключи в ручном режиме без их автоматической установки на веб-сервер.

4. Далее введите домены для которых вы хотите создать сертификаты

5. Подтвердите сохранение вашего адреса в логах Let’s Encrypt

6. Подтвердите владение доменом

В сентябре 2016 года произошли небольшие изменения в порядке получения сертификата. Спасибо toxi_roman за обновление.

Это один из ответственных моментов в режиме ручной регистрации.

Обратите внимание: нас просят создать ответ на запрос, который возвращает Content-Type text/plain.

Такой ответ не пройдёт и подтверждение выдаст ошибку:

Нужно, чтобы было так:

7. После успешной проверки, будут созданы следующие сертификаты в папке /etc/letsencrypt/live/[имя домена]:

privkey.pem — приватный ключ для сертификата

Используется Apache для SSLCertificateKeyFile и nginx для ssl_certificate_key.

cert.pem (сертификат сервера)

Используется Apache для SSLCertificateFile.

chain.pem (сертификат цепочки)

Он же используется Apache для SSLCertificateChainFile.

fullchain.pem (соединение chain.pem и cert.pem)

Он же используется nginx для ssl_certificate.

7. Теперь пришло время сконвертировать его в родной для Windows .pfx формат.

Перейдите в папку /etc/letsencrypt/live/[имя домена] (откройте терминал в режиме администратора с помощью команды su):

cd /etc/letsencrypt/live/[имя домена]

Запустите OpenSSL с помощью команды:

и начните конвертацию с помощью команды:

Вас попросят ввести пароль и подтвердить его.

7.2 Выходим из OpenSSL с помощью команды quit

8. Мы получили сертификат mydomain.pfx, который теперь можем использовать в Windows-окружении.

Важно знать, что сертификаты Let’s Encrypt валидны 90 дней. Рекомендуется обновлять их каждые 60 дней. На электронную почту, которую вы указали для генерации, будут приходить уведомления об истечении сертификата.

Буду рад услышать ваши замечания или пожелания к статье.