Как отключить UEFI Secure Boot для двойной загрузки любой системы

Вы когда-нибудь пытались установить вторую операционную систему вместе с Windows? В зависимости от ОС вы могли столкнуться с функцией безопасной загрузки UEFI.

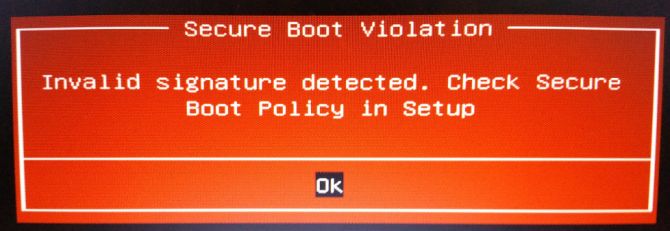

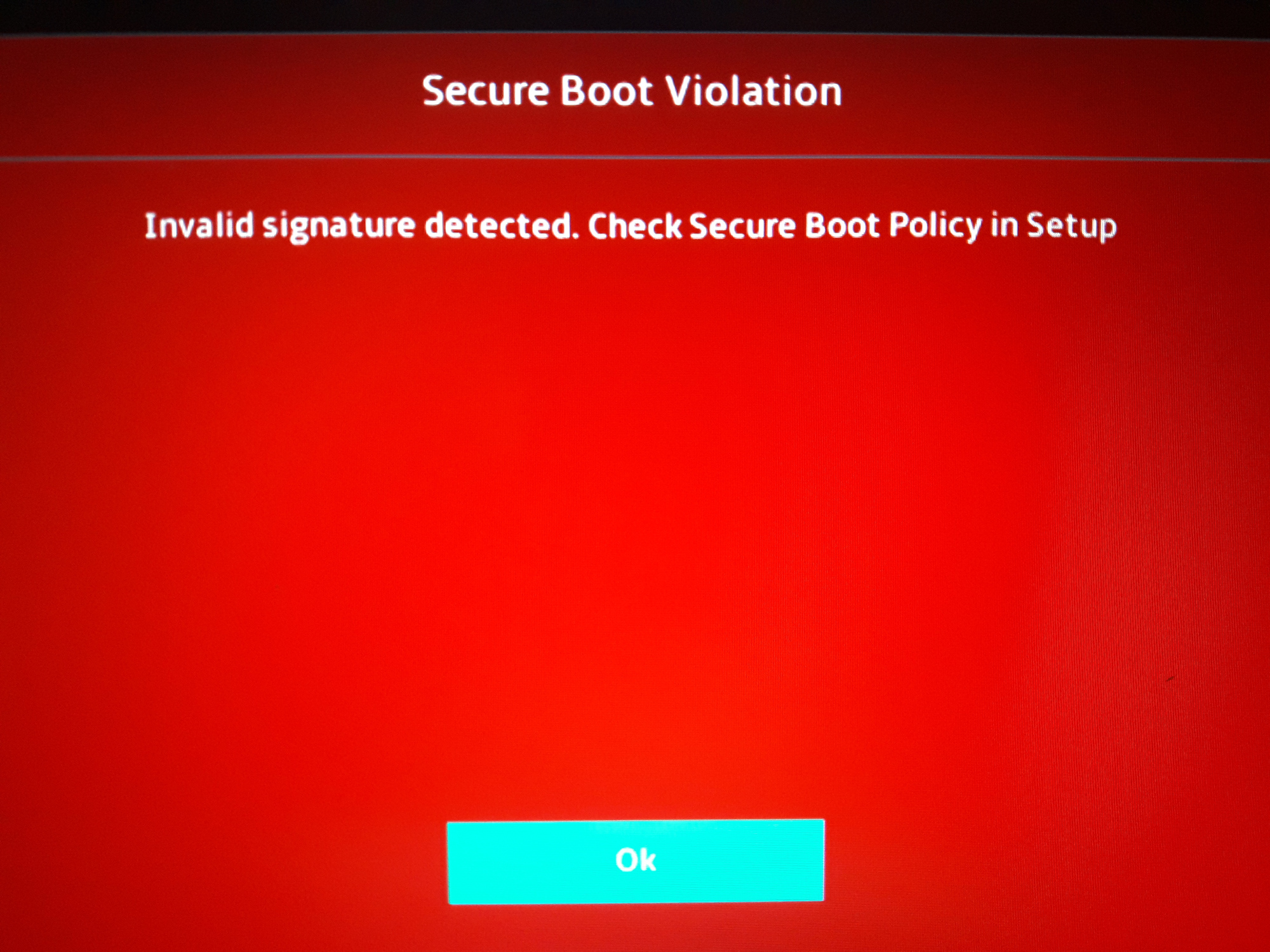

Если Secure Boot не распознает код, который вы пытаетесь установить, он остановит вас. Безопасная загрузка удобна для предотвращения запуска вредоносного кода в вашей системе. Но это также останавливает загрузку некоторых законных операционных систем, таких как Kali Linux, Android x86 или TAILS.

Но есть способ обойти это. Это краткое руководство покажет вам, как отключить безопасную загрузку UEFI, чтобы вы могли выполнять двойную загрузку любой операционной системы, которая вам нравится.

Что такое UEFI Secure Boot?

Давайте на секунду рассмотрим, как именно Secure Boot обеспечивает безопасность вашей системы.

Безопасная загрузка — это функция унифицированного расширяемого интерфейса прошивки (UEFI). UEFI сам по себе является заменой интерфейса BIOS на многих устройствах. UEFI — это более продвинутый интерфейс прошивки с множеством настроек и технических опций.

Безопасная загрузка — это что-то вроде ворот безопасности. Он анализирует код, прежде чем выполнять его в вашей системе. Если код имеет действительную цифровую подпись, Secure Boot пропускает его через шлюз. Если код имеет нераспознанную цифровую подпись, Secure Boot блокирует его запуск, и система потребует перезагрузки.

Иногда код, который вы знаете, является безопасным и поступает из надежного источника, может не иметь цифровой подписи в базе данных безопасной загрузки.

Например, вы можете загрузить многочисленные дистрибутивы Linux прямо с их сайта разработчика, даже проверив контрольную сумму дистрибутива для проверки на фальсификацию. Но даже с этим подтверждением Secure Boot будет по-прежнему отклонять некоторые операционные системы и другие типы кода (например, драйверы и оборудование).

Как отключить безопасную загрузку

Теперь я не советую слегка отключать безопасную загрузку. Это действительно защищает вас, особенно от некоторых более вредоносных вариантов вредоносного ПО, таких как руткиты и буткиты (другие утверждают, что это была мера безопасности, чтобы остановить пиратство Windows). Тем не менее, иногда это мешает.

Обратите внимание, что для включения безопасной загрузки может потребоваться сброс BIOS. Это не приводит к потере данных вашей системой. Однако он удаляет все пользовательские настройки BIOS. Более того, есть несколько примеров, когда пользователи больше не могут включать безопасную загрузку, поэтому имейте это в виду.

Хорошо, вот что можно сделать:

Вы успешно отключили безопасную загрузку. Не стесняйтесь захватить ближайший ранее не загружаемый USB-накопитель и, наконец, изучить операционную систему.

Как повторно включить безопасную загрузку

Конечно, вы можете захотеть снова включить Secure Boot. В конце концов, это помогает защитить от вредоносных программ и другого неавторизованного кода. Если вы непосредственно устанавливаете неподписанную операционную систему, вам нужно будет удалить все следы, прежде чем пытаться снова включить Secure Boot. В противном случае процесс не удастся.

Устранение неполадок при сбое безопасной загрузки

Есть несколько небольших исправлений, которые мы можем попытаться запустить для загрузки вашей системы с включенной безопасной загрузкой.

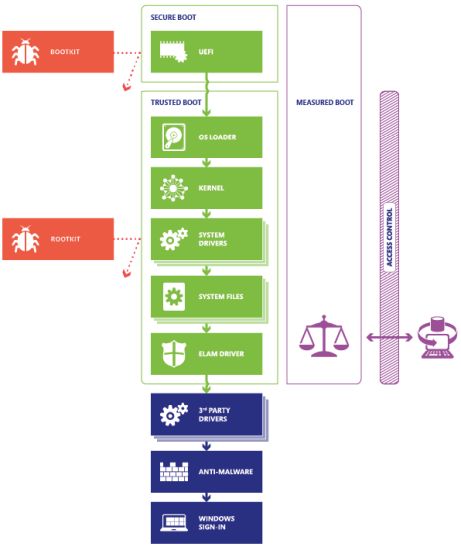

Trusted Boot

Доверенная загрузка запускается там, где останавливается безопасная загрузка, но в действительности применяется только к цифровой подписи Windows 10. Когда UEFI Secure Boot передает эстафету, Trusted Boot проверяет все остальные аспекты Windows, включая драйверы, файлы запуска и многое другое.

Во многом как Secure Boot, если Trusted Boot находит поврежденный или вредоносный компонент, он отказывается загружаться. Однако, в отличие от Secure Boot, Trusted Boot может автоматически устранять проблему в зависимости от серьезности проблемы. Изображение ниже объясняет, где Secure Boot и Trusted Boot сочетаются друг с другом в процессе загрузки Windows.

Нужно ли отключать secure boot?

Отключение безопасной загрузки несколько рискованно. В зависимости от того, кого вы спрашиваете, вы можете поставить под угрозу безопасность вашей системы.

Безопасная загрузка, возможно, более полезна, чем когда-либо в настоящее время. Bootloader атакует вымогателей очень реально Руткиты и другие особенно неприятные варианты вредоносных программ также в дикой природе. Secure Boot предоставляет системам UEFI дополнительный уровень проверки системы, чтобы обеспечить вам спокойствие.

Как работает Secure Boot (безопасная загрузка) в Windows 8 и 10 и что она означает для Linux

Современные ПК поставляются с включённой функцией Secure Boot («Безопасная загрузка»). Это функция платформы в UEFI, которая заменяет традиционный BIOS ПК. Если производитель ПК хочет наклеить наклейку с логотипом «Windows 10» или «Windows 8» на свой компьютер, Microsoft требует, чтобы он включил безопасную загрузку и следовал некоторым рекомендациям.

К сожалению, это также мешает вам установить некоторые дистрибутивы Linux, что может быть довольно хлопотным.

Как безопасная загрузка защищает процесс загрузки вашего ПК

Безопасная загрузка предназначена не только для того, чтобы усложнить работу с Linux. Включение безопасной загрузки даёт реальные преимущества в плане безопасности, и даже пользователи Linux могут извлечь из этого пользу.

Традиционный BIOS загрузит любое программное обеспечение. Когда вы загружаете компьютер, он проверяет аппаратные устройства в соответствии с настроенным вами порядком загрузки и пытается загрузиться с них. Типичные ПК обычно находят и загружают загрузчик Windows, который загружает полную операционную систему Windows. Если вы используете Linux, BIOS найдёт и загрузит загрузчик GRUB или systemd-boot, которые используется в большинстве дистрибутивов Linux.

Однако вредоносное ПО, такое как руткит, может заменить ваш загрузчик. Руткит мог загружать вашу обычную операционную систему без каких-либо указаний на то, что что-то пошло не так, оставаясь полностью невидимым и необнаружимым в вашей системе. BIOS не знает разницы между вредоносным ПО и надёжным загрузчиком — он просто загружает всё, что находит.

Безопасная загрузка предназначена для предотвращения этого. ПК с Windows 8 и 10 поставляются с сертификатом Microsoft, хранящимся в UEFI. UEFI проверит загрузчик перед его запуском и убедится, что он подписан Microsoft. Если руткит или другое вредоносное ПО действительно заменяет ваш загрузчик или вмешивается в него, UEFI не позволит ему загрузиться. Это не позволяет вредоносным программам захватить процесс загрузки и скрыться от вашей операционной системы.

Как Microsoft разрешает дистрибутивам Linux загружаться с безопасной загрузкой

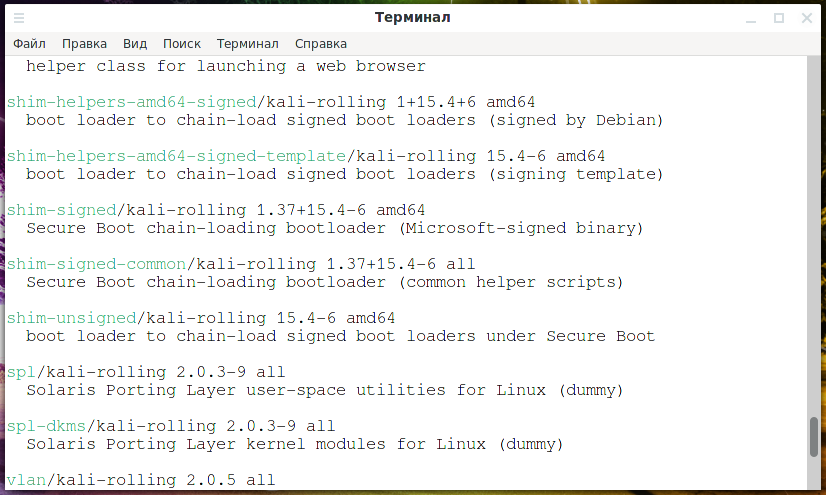

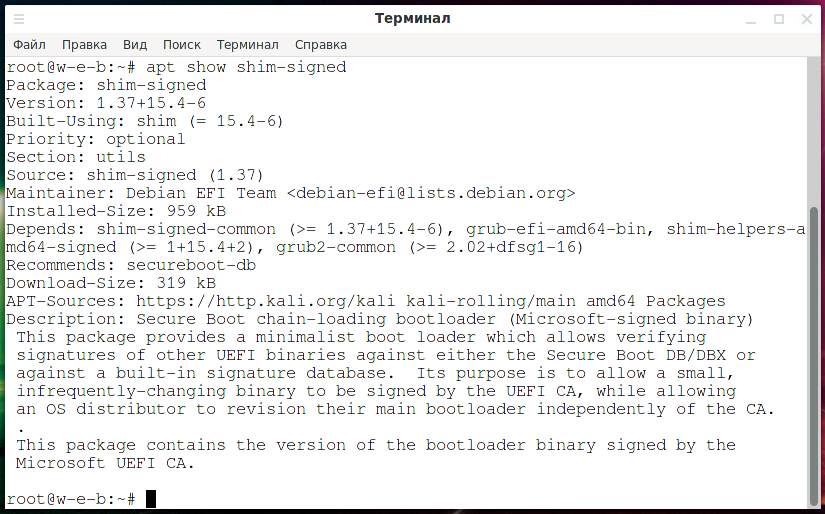

Теоретически эта функция предназначена только для защиты от вредоносных программ. Так что Microsoft предлагает способ помочь дистрибутивам Linux загрузиться в любом случае. Вот почему некоторые современные дистрибутивы Linux, такие как Ubuntu и Fedora, «просто работают» на современных ПК даже с включённой безопасной загрузкой. Дистрибутивы Linux могут заплатить единовременную плату в размере 99 долларов за доступ к порталу Microsoft Sysdev, где они могут подать заявку на подпись своих загрузчиков.

Дистрибутивы Linux обычно имеют подпись shim («прокладка»). shim — это небольшой загрузчик, который просто загружает основной загрузчик GRUB дистрибутива Linux. Прокладка, подписанная Microsoft, проверяет, загружается ли загрузчик, подписанный дистрибутивом Linux, а затем дистрибутив Linux загружается нормально.

Ubuntu, Fedora, Red Hat Enterprise Linux и openSUSE в настоящее время поддерживают безопасную загрузку и будут работать без каких-либо настроек на современном оборудовании. Могут быть и другие, но это те, о которых мы знаем. Некоторые дистрибутивы Linux с философской точки зрения возражают против подачи заявки на подписку Microsoft.

Как отключить безопасную загрузку или управлять ею

Если бы безопасная загрузка была обязательной, вы не смогли бы запускать на своём ПК операционные системы, не одобренные Microsoft. Но вы, вероятно, можете управлять безопасной загрузкой из прошивки UEFI вашего ПК, которая похожа на BIOS на старых ПК.

Есть два способа контролировать безопасную загрузку. Самый простой способ — перейти к настройкам прошивки UEFI и полностью отключить Secure Boot.

Прошивка UEFI перестанет проверять, используете ли вы подписанный загрузчик или нет, и всё будет загружаться. Вы можете загрузить любой дистрибутив Linux или даже установить Windows 7, которая не поддерживает безопасную загрузку. Windows 8 и 10 будут работать нормально, вы просто потеряете преимущества безопасности, связанные с безопасностью загрузки, защищающей процесс загрузки.

Вы также можете дополнительно настроить безопасную загрузку. Вы можете контролировать, какие сертификаты для подписи предлагает безопасная загрузка. Вы можете свободно устанавливать новые сертификаты и удалять существующие. Например, организация, использующая Linux на своих ПК, может удалить сертификаты Microsoft и установить вместо них собственный сертификат организации. Тогда эти ПК будут использовать только загрузчики, одобренные и подписанные этой конкретной организацией.

Человек тоже может это сделать — вы можете подписать свой собственный загрузчик Linux и быть уверенным, что ваш компьютер может загружать только загрузчики, которые вы скомпилировали и подписали лично. Именно такой контроль и мощность предлагает безопасная загрузка.

Что Microsoft требует от производителей ПК

Microsoft не просто требует, чтобы поставщики ПК включили безопасную загрузку, если им нужна наклейка с сертификатом «Windows 10» или «Windows 8» на своих ПК. Microsoft требует, чтобы производители ПК реализовывали его особым образом.

Для ПК с Windows 8 производители должны были дать вам возможность отключить безопасную загрузку. Microsoft потребовала от производителей ПК передать пользователям аварийный выключатель безопасной загрузки.

Для ПК с Windows 10 это больше не является обязательным. Производители ПК могут включить безопасную загрузку и не давать пользователям возможность её выключить. Однако на самом деле нам неизвестно о каких-либо производителях ПК, которые так поступают.

Точно так же, хотя производители ПК должны включать основной ключ Microsoft Windows Production PCA для загрузки Windows, им не нужно включать ключ Microsoft Corporation UEFI CA. Этот второй ключ только рекомендуется. Это второй необязательный ключ, который Microsoft использует для подписи загрузчиков Linux. Документация Ubuntu объясняет это.

Другими словами, не все ПК обязательно будут загружать подписанные дистрибутивы Linux с включённой безопасной загрузкой. Опять же, на практике мы не видели ни одного компьютера, который делал бы это. Возможно, ни один производитель ПК не захочет выпускать единственную линейку ноутбуков, на которую нельзя установить Linux.

На данный момент, по крайней мере, обычные ПК с Windows должны позволять вам отключать безопасную загрузку, если хотите, и они должны загружать дистрибутивы Linux, подписанные Microsoft, даже если вы не отключите безопасную загрузку.

Безопасную загрузку нельзя отключить в Windows RT, но Windows RT мертва

Все вышесказанное верно для стандартных операционных систем Windows 8 и 10 на стандартном оборудовании Intel x86. Для ARM всё иначе.

В Windows RT — версии Windows 8 для оборудования ARM, которая поставлялась на Microsoft Surface RT и Surface 2, среди других устройств — безопасную загрузку нельзя было отключить. Сегодня безопасную загрузку по-прежнему нельзя отключить на оборудовании Windows 10 Mobile, другими словами, на телефонах под управлением Windows 10.

Это потому, что Microsoft хотела, чтобы вы думали о системах Windows RT на базе ARM как об «устройствах», а не о ПК. Как Microsoft сообщила Mozilla, Windows RT «больше не Windows».

Однако Windows RT теперь мертва. Версии настольной операционной системы Windows 10 для ARM-оборудования не существует, так что вам больше не о чем беспокоиться. Но если Microsoft вернёт оборудование Windows RT 10, вы, скорее всего, не сможете отключить на нем безопасную загрузку.

Secure Boot: как отключить защиту или настроить правильно в UEFI

Компьютерные вирусы стали неотъемлемой частью нашей жизни. О них слышали даже те люди, которые сроду не пользовались компьютерами. Для улучшение защиты от зловредного ПО и был внедрен протокол Secure Boot. О том, с чем его едят и как его отключать будет подробно описано в статье.

Что такое Secure Boot (Безопасная загрузка) и когда может потребоваться ее отключение?

Secure Boot – одно из новшеств, привнесенных при внедрении UEFI. Это в свою очередь приемник БИОСа. Он, соответственно, отвечает за подготовку и загрузку ОС. BIOS можно считать очень простой утилитой с примитивным дизайном, которая прошита в материнскую плату. UEFI выполняет те же функции, но это уже весьма красивая и продвинутая программа. Например, при упорстве с помощью UEFI можно даже просматривать содержимое подключенных накопителей, что для BIOS считалось бы невероятным новшеством.

Не одними только эстетическими побуждениями руководствовались творцы UEFI. Одной из важных целей при разработке было обнаружить и ограничить влияние вредоносного ПО. Предполагалось, что технология станет препятствовать его загрузке вместе с операционной системой (ОС), а также исполнению на уровня ядра ОС после ее запуска. Честь исполнять эту важную миссию выпала на протокол Secure Boot. Техническая реализация была такой: использовалась криптографическая схема с открытыми и закрытыми сигнатурами (электронными цифровыми подписями, ЭЦП). В общем виде цели были достигнуты, но на практике это требовало определенных и правильных действий не только со стороны пользователей, но и со стороны производителей компьютерного оборудования. Описание всего процесса займет много времени, так что остановимся на ключевых особенностях:

Сложности с технологией начались еще на этапе внедрения, когда Microsoft заявила, что с помощью протокола будет ограничивать установку других ОС на компьютеры с предустановленной Windows. Тогда от таких планов отказались под натиском общественности, но осадок остался. На сегодня основная сложность заключается в том, что производители материнских плат используют одинаковые закрытые ключи для всей своей продукции либо для отдельных линеек. В любом случае благие намерения привели к тупику.

В подавляющем большинстве случаев отключать Secure Boot стоит для решения двух проблем:

Secure Boot сам по себе никаким образом не нагружает систему, так как работает на более низком программном уровне. Отключение протокола однозначно не улучшит отзывчивость системы и не повысит быстродействие процессора.

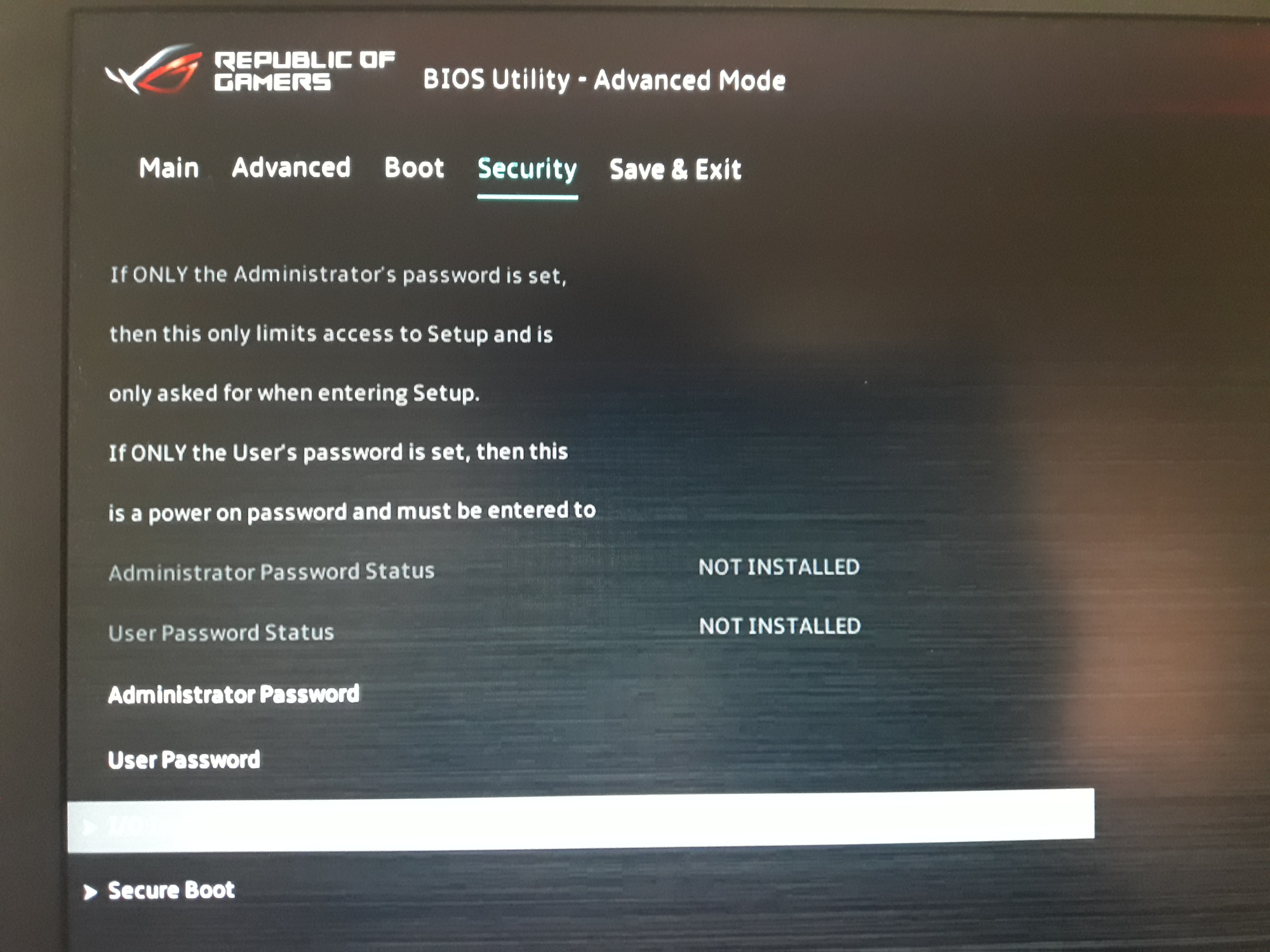

Как отключить защиту Secure Boot в БИОСе?

Отметим, что некоторые пользователи ошибочно думают, что протокол Secure Boot отключается в BIOS. У этой достаточно примитивной прошивки нет, не было, и не может быть поддержки СекюрБут. Этот протокол безопасности работает исключительно на UEFI и отключение нужно производить именно там. Природа этой ошибки вполне простая. За многие годы пользователи привыкли, что все, что возникает на экране до загрузки ОС это и есть БИОС. В действительности времена этой программной надстройки уходят и она уже является устарелой в любом отношении.

Примеры отключения Secure Boot на разных ноутбуках и материнских платах

Общий алгоритм всегда один и тот же:

Важно, что этот протокол безопасности поддерживается только в Windows 8 и более поздних версиях. Следовательно, если у вас в прошивке материнской платы включен Secure Boot, но на ПК установлена Windows 7, то ничего отключать не надо. Опция безопасной загрузки все равно не работает, а возможные проблемы с запуском ОС нужно искать в других местах.

Как отключить Secure Boot и UEFI на ноутбуке Acer Aspire?

Есть много моделей ноутбуков этого производителя, но специфика такова, что сначала требуется создать собственный пароль. Общий алгоритм действия следующий:

Отключение Secure Boot на ноутбуках Pavilion и других моделях HP?

При последующей перезагрузке будьте внимательны. Система перестрахуется и включит “защиту от дурака”. Нужно смотреть на то, что идет после надписи “Operating System Boot Mode Change (021)” – там будет указана цифровая последовательность. Наберите ее и нажмите Enter. Если вам нужно просто отключить Secure Boot, то дальше ничего делать не нужно. Если же изначально все делалось ради возможности загрузиться с USB-носителя, то сразу после прохождения “защиты от дурака” жмите ESC, а потом F9. Установите требуемой флешке максимальный приоритет, чтобы она грузилась первой на жесткий диск.

На ноутбуках Dell

Secure Boot на ноутбуках Леново и Тошиба

Для входа в UEFI на этих устройствах нужно жать F12, после чего выполнять следующие действия:

Отключения Secure Boot на материнских платах

Рынок материнских плат для настольных компьютеров достаточно консервативен и явными лидерами являются 2 компании: Asus и Gigabyte. Они поставляют более половины всего оборудования, так что рассматривать способы деактивации Secure Boot рациональней всего именно в разрезе этих производителей. В любом случае третье и четвертое место давно оккупировали MSI и ASRock, – первая четверка полностью состоит из компаний Тайваня. Итог: принципиальных различий в инструкции по отключению все равно не будет и большая часть пользователей найдет ниже именно то, что ищет.

Отметим, что перейти сразу в UEFI можно в некоторых случаях напрямую с Windows (от 8 версии и более поздних). Для этого пробуйте следующее:

Как отключить Secure Boot на материнской плате Gigabyte?

После входа в UEFI (нажатием на F12 перед запуском ОС) действуйте следующим образом:

После всего нужно выполнить запись изменений, то есть нажать F10 => “OK”.

Материнские платы и ноутбуки Асус

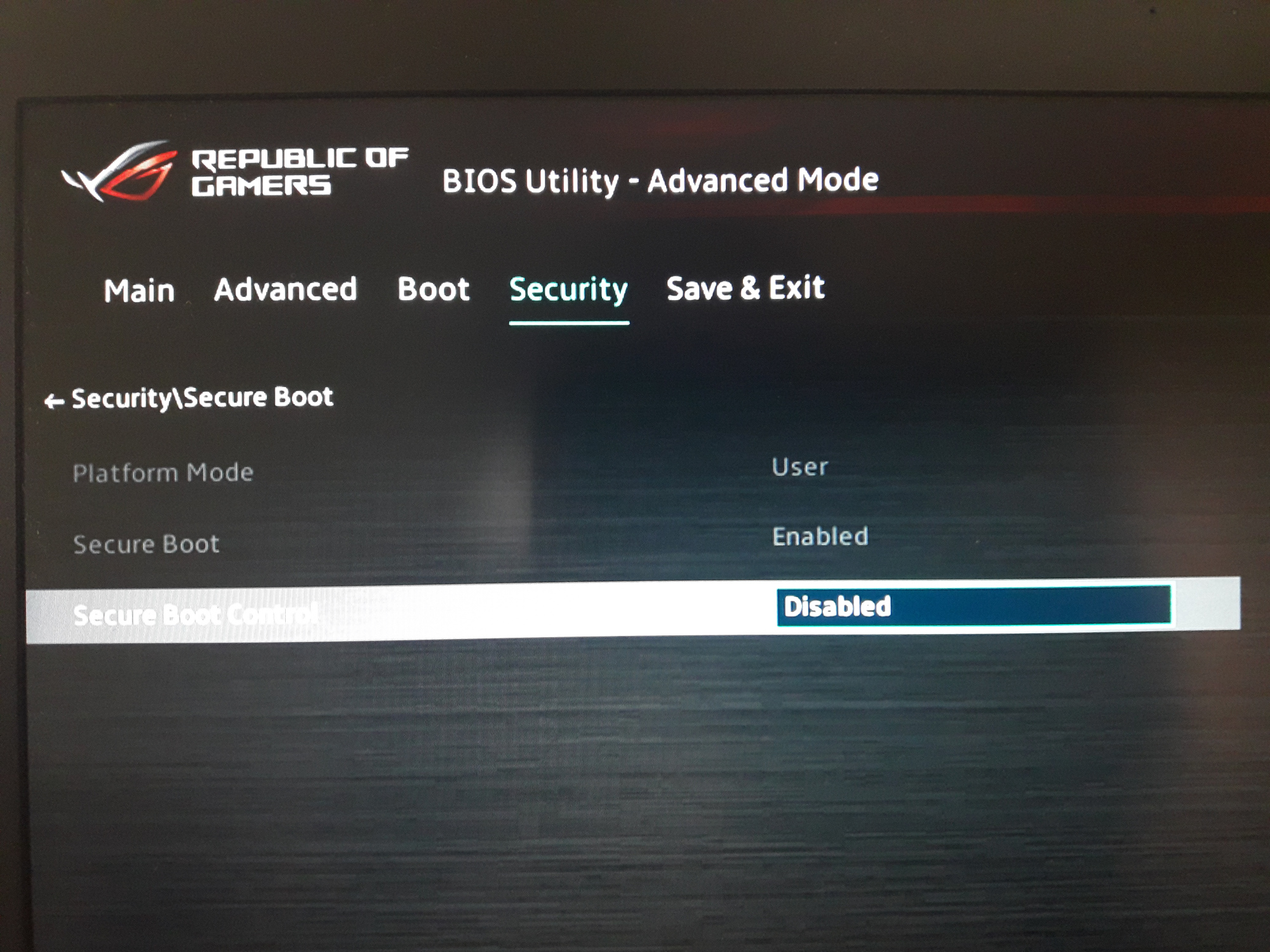

Сразу отметим, что чаще всего на материнках именно этого производителя появляется ошибка при загрузке ОС: Invalid signature detected. Check Secure Boot Policy in Setup. В большинстве случаев для устранения проблемы следует выключить Secure Boot, а для этого необходимо:

Конкретно для ноутбуков Asus алгоритм будет следующим:

Как узнать активирована ли функция Secure Boot на Windows?

Этот протокол несложно активировать и деактивировать, а для понимания текущего статуса есть несколько проверенных подходов:

Заключение

Отключение безопасной загрузки

при работе с определенными графическими картами, оборудованием или операционными системами, такими как Linux или предыдущая версия Windows может потребоваться отключить безопасную загрузку.

Безопасная загрузка позволяет гарантировать загрузку компьютера с использованием только микропрограммы, которой доверяет производитель. Обычно безопасную загрузку можно отключить с помощью меню BIOS, но способ отключения зависит от производителя ПК. Если после выполнения указанных ниже действий возникают проблемы с отключением безопасной загрузки, обратитесь за помощью к изготовителю.

Отключить безопасную загрузку

Перед отключением безопасной загрузки рассмотрите возможность его необходимости. Время от времени изготовитель может обновить список доверенного оборудования, драйверов и операционных систем для компьютера. чтобы проверить наличие обновлений, перейдите на страницу Центр обновления Windows или проверьте веб-сайт изготовителя.

Откройте меню PC BIOS:

Часто доступ к этому меню можно получить, нажав клавишу во время загрузки компьютера, например F1, F2, F12 или ESC.

в Windows удерживайте клавишу Shift во время выбора перезапуска. перейдите к разделу устранение неполадок с > дополнительными параметрами: встроенное по UEFI Параметры.

Сохраните изменения и завершите работу. КОМПЬЮТЕР перезагружается.

Установите графическую карту, оборудование или операционную систему, несовместимые с безопасной загрузкой.

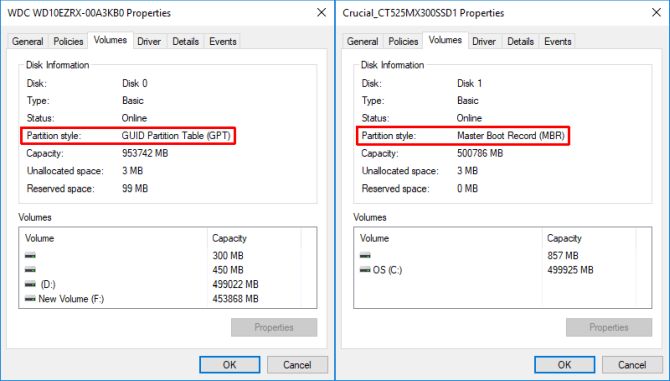

В некоторых случаях может потребоваться изменить другие параметры встроенного по, например включить модуль поддержки совместимости (CSM) для поддержки устаревших операционных систем BIOS. Чтобы использовать CSM, вам также может потребоваться переформатировать жесткий диск с помощью формата основной загрузочной записи (MBR), а затем переустановить Windows. дополнительные сведения см. в разделе программа установки Windows: установка с использованием стиля раздела MBR или GPT.

Повторно включить безопасную загрузку

Удалите все графические карты, оборудование или операционные системы, несовместимые с безопасной загрузкой.

Откройте меню PC BIOS:

Часто доступ к этому меню можно получить, нажав клавишу во время загрузки компьютера, например F1, F2, F12 или ESC.

в Windows удерживайте клавишу Shift во время выбора перезапуска. перейдите к разделу устранение неполадок с > дополнительными параметрами: встроенное по UEFI Параметры.

Найдите параметр безопасной загрузки и, если возможно, установите для него значение включено. Этот параметр обычно находится на вкладке » Безопасность «, на вкладке » Загрузка » или на вкладке » Проверка подлинности «.

На некоторых компьютерах выберите Настраиваемый, а затем загрузите защищенные загрузочные ключи, встроенные в компьютер.

Если ПК не позволяет включить безопасную загрузку, попробуйте сбросить параметры BIOS к заводским настройкам.

Сохраните изменения и завершите работу. КОМПЬЮТЕР перезагружается.

Если ПК не удается загрузить после включения безопасной загрузки, вернитесь в меню BIOS, отключите безопасную загрузку и попробуйте загрузить компьютер еще раз.

В некоторых случаях может потребоваться обновить или удалить все до исходного состояния, прежде чем можно будет включить безопасную загрузку. Дополнительные сведения см. в разделе как восстановить, обновить или удалить все.

Если описанные выше действия не работают и вы по-прежнему хотите использовать безопасную загрузку, обратитесь за помощью к изготовителю.

Немного про UEFI и Secure Boot

UEFI (Unified Extensible Firmware Interface) — замена устаревшему BIOS. Эта спецификация была придумана Intel для Itanium, тогда она еще называлась EFI (Extensible Firmware Interface), а потом была портирована на x86, x64 и ARM. Она разительно отличается от BIOS как самой процедурой загрузки, так и способами взаимодействия с ОС. Если вы купили компьютер в 2010 году и позже, то, вероятнее всего, у вас UEFI.

Основные отличия UEFI от BIOS:

Как происходит загрузка в UEFI?

С GPT-раздела с идентификатором EF00 и файловой системой FAT32, по умолчанию грузится и запускается файл \efi\boot\boot[название архитектуры].efi, например \efi\boot\bootx64.efi

Т.е. чтобы, например, создать загрузочную флешку с Windows, достаточно просто разметить флешку в GPT, создать на ней FAT32-раздел и просто-напросто скопировать все файлы с ISO-образа. Boot-секторов больше нет, забудьте про них.

Загрузка в UEFI происходит гораздо быстрее, например, загрузка моего лаптопа с ArchLinux с нажатия кнопки питания до полностью работоспособного состояния составляет всего 30 секунд. Насколько я знаю, у Windows 8 тоже очень хорошие оптимизации скорости загрузки в UEFI-режиме.

Secure Boot

«Я слышал, что Microsoft реализовывает Secure Boot в Windows 8. Эта технология не позволяет неавторизированному коду выполняться, например, бутлоадерам, чтобы защитить пользователя от malware. И есть кампания от Free Software Foundation против Secure Boot, и многие люди были против него. Если я куплю компьютер с Windows 8, смогу ли я установить Linux или другую ОС? Или эта технология позволяет запускать только Windows?»

Начнем с того, что эту технологию придумали не в Microsoft, а она входит в спецификацию UEFI 2.2. Включенный Secure Boot не означает, что вы не сможете запустить ОС, отличную от Windows. На самом деле, сертифицированные для запуска Windows 8 компьютеры и лаптопы обязаны иметь возможность отключения Secure Boot и возможность управления ключами, так что беспокоится тут не о чем. Неотключаемый Secure Boot есть только на планшетах на ARM с предустановленной Windows!

Что дает Secure Boot? Он защищает от выполнения неподписанного кода не только на этапе загрузки, но и на этапе выполнения ОС, например, как в Windows, так и в Linux проверяются подписи драйверов/модулей ядра, таким образом, вредоносный код в режиме ядра выполнить будет нельзя. Но это справедливо только, если нет физического доступа к компьютеру, т.к., в большинстве случаев, при физическом доступе ключи можно заменить на свои.

Для Linux есть 2 пре-загрузчика, которые поддерживают Secure Boot: Shim и PRELoader. Они похожи, но есть небольшие нюансы.

В Shim есть 3 типа ключей: Secure Boot keys (те, которые в UEFI), Shim keys (которые можно сгенерировать самому и указать при компиляции), и MOKи (Machine Owner Key, хранятся в NVRAM). Shim не использует механизм загрузки через UEFI, поэтому загрузчик, который не поддерживает Shim и ничего не знает про MOK, не сможет выполнить код (таким образом, загрузчик gummiboot не будет работать). PRELoader, напротив, встраивает свои механизмы аутентификации в UEFI, и никаких проблем нет.

Shim зависит от MOK, т.е. бинарники должны быть изменены (подписаны) перед тем, как их выполнять. PRELoader же «запоминает» правильные бинарники, вы ему сообщаете, доверяете вы им, или нет.

Оба пре-загрузчика есть в скомпилированном виде с валидной подписью от Microsoft, поэтому менять UEFI-ключи не обязательно.

Secure Boot призван защитить от буткитов, от атак типа Evil Maid, и, по моему мнению, делает это эффективно.

Спасибо за внимание!