vpn зачем нужен простыми словами

Настройка сети: что такое VPN

Если вы хотите разобраться, что такое VPN — читайте нашу статью. В ней мы простыми словами рассказали, что значит Virtual Private Network, зачем подключаться по VPN и какой тип подключения лучше выбрать.

VPN — что это такое

VPN (англ. Virtual Private Network) — это технология, которая позволяет устанавливать зашифрованное безопасное соединение в интернете через подключение к виртуальной частной сети.

Благодаря подключению к виртуальной частной сети (расшифровка VPN) можно установить одно или несколько безопасных сетевых соединений поверх или внутри другой незащищённой сети. Это обеспечивает конфиденциальность действий пользователя в интернете (переходов по ссылкам, просмотра видео и так далее).

Зачем нужен VPN

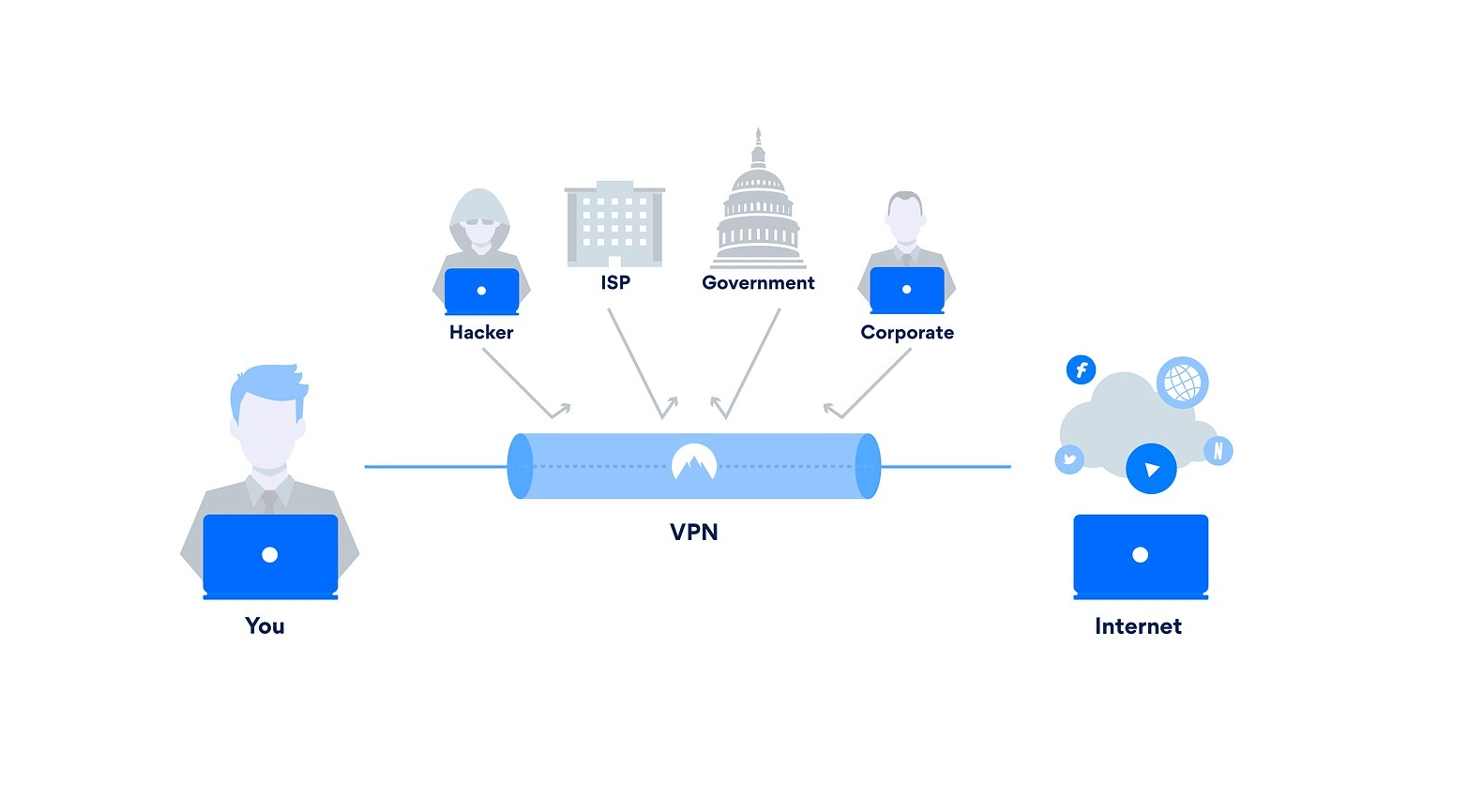

Основная цель подключения по VPN — повышение безопасности в интернете. Это важно и необходимо по нескольким причинам.

Во-первых, все наши действия в интернете отслеживают и анализируют разные службы. Данные о местоположении, интересах и поведении пользователей собираются для различных целей (например, маркетинговых). Поисковики узнают и запоминают о нас всю доступную информацию. Простой пример — каждый сайт, на который вы заходите, в автоматическом режиме получает информацию о вашем географическом местоположении. Как такое возможно?

Дело в том, что у каждого устройства, с помощью которого можно выходить в интернет, есть уникальный адрес в сети — IP-адрес. Он служит для поиска, передачи и получения информации от одного компьютера к другому — без него невозможен обмен информацией. Именно IP-адрес позволяет определять местоположение пользователя. Следовательно, каждый раз, когда вы выходите в сеть с какого-то устройства, вы разрешаете интернет-ресурсам собирать о вас информацию.

Во-вторых, любая информация, которую мы оставляем при взаимодействии с сайтами и другими пользователями в интернете (пароли, номера банковских карт, паспортные данные) представляет интерес для злоумышленников. Мошенники регулярно перехватывают нужную им информацию и постоянно совершенствуют способы воровства данных.

Эти риски невозможно свести к нулю, однако их можно существенно снизить. При VPN-подключении фактически вы подключаетесь к интернету со своего устройства, но с технической точки зрения соединение устанавливается в выделенной частной среде. Пользователю присваивается рандомный IP-адрес из списка всех адресов этой среды. Таким образом VPN шифрует ваши действия в интернете — вы как будто подключаетесь с другого устройства.

Таким образом, VPN выполняет две основные функции:

Как пользоваться VPN на практике, мы описали в примерах ниже:

Давайте подробнее рассмотрим, как происходит защищённое соединение по VPN на техническом уровне.

Как работает VPN

Если при подключении к интернету пользователь использует VPN, он не сразу попадает на нужный ресурс или сайт, а получает доступ к информации как бы через посредника. Как это работает:

С внешней стороны для пользователя весь этот путь незаметен, так как качество и скорость работы интернета практически не меняется. При этом с внутренней стороны различия в подключении по и без VPN принципиальны — если кто-то попытается отследить цепочку ваших действий в интернете, то просто не сможет установить их подлинность и источник подключения.

Основные типы соединений

В основе работы любого защищённого соединения лежит работа одного из протоколов безопасности. В зависимости от протокола, который применяется для реализации VPN-технологии, можно выделить несколько типов соединений. Каждый из них обеспечивает разный уровень защиты и подходит для разных целей.

PPTP (Point-to-Point Internet Protocol) — это первый VPN-протокол, который разработали в 90-е годы. Он работает по принципу образования туннелей, через которые происходит обмен данными. Эти туннели прокладываются строго из точки в точку через незащищенную сеть. PPTP имеет принципиальную уязвимость — он не шифрует данные. Очевидно, что такое VPN-подключение подойдёт только для низкоуровневых задач. Например, его используют при передаче потокового аудио или видео в приложениях.

L2TP (Layer 2 Tunneling Protocol) — разработан компанией Microsoft совместно с Cisco. Как и PPTP, он функционирует по принципу образования туннелей и не шифрует информацию. Однако L2TP может работать в связке с другими протоколами — например, IPsec. В такой связке L2TP отвечает за целостность передаваемой информации, а второй протокол отвечает за шифрование данных. Вместе они образуют целостное и защищённое соединение.

IPsec (Internet Protocol Security) — это протокол, с помощью которого можно проложить туннель до удалённого узла. IPsec обеспечивает высокий уровень безопасности соединения — все пакеты данных шифруются, проверяется каждая сессия. Существует два режима, в которых работает IPsec: транспортный и туннельный. Оба служат для защиты передачи данных между разными сетями. При этом в транспортном режиме любое сообщение шифруется в пакете данных, а в туннельном режиме шифруется весь пакет данных. IPsec нередко применяют в дополнение к другим протоколам, чтобы повысить защиту сети. Главный минус IPsec — он долго устанавливает и подключает клиентские приложения.

Site-To-Site VPN — предназначен для объединения сетей организаций. Он соединяет две части частной сети или две частные сети. Это самый распространённый тип соединения при настройке надёжной корпоративной сети. Site-To-Site позволяет организации маршрутизировать соединения с отдельными офисами или с другими организациями. Маршрутизируемое VPN-соединение логически работает как выделенная глобальная сеть (WAN).

MPLS (Multiprotocol Label Switching) — это технология многопротокольной коммутации (соединения абонентов сети через транзитные узлы). В сети, основанной на MPLS, пакетам данных присваиваются метки. Решение о передаче пакета данных другому узлу сети принимается исходя из значения метки — сам пакет данных не изучается. За счёт этого, независимого от среды передачи, можно создавать сквозной виртуальный канал. MPLS — очень гибкий и адаптивный вариант VPN, что делает его идеальным для подключений типа сайт-к-сайту.

Как выбрать VPN

В самом начале развития технология VPN была полностью платной. Сейчас можно настроить как оплачиваемую защищённую сеть, так и использовать бесплатные VPN-сервисы. Чтобы определиться, платный или бесплатный сервис вам нужен, в первую очередь нужно решить, какой уровень безопасности вы хотите получить от VPN. Будь вы владелец малого бизнеса, крупной компании или студент — ваши требования будут отличаться.

Если с главным вы уже определились, обратите внимание на три дополнительных критерия.

Скорость работы — это, пожалуй, самая важный критерий после надёжности. Если использование VPN влияет на скорость загрузки страниц при подключении к сети — это дурной знак. Качественные сервисы позволяют просматривать сайты на обычной скорости провайдера. Конечно, скорость загрузки может меняться, но только иногда и незначительно.

Удобство в подключении. Если вы планируете регулярно использовать VPN, стоит убедиться, что сервис удобен в эксплуатации. Если каждый раз для подключения нужно выполнять много шагов — это повод рассмотреть другие варианты.

Возможность обратиться в поддержку. Независимо от того, платный или бесплатный тип подключения вы предпочтете, обратите внимание на качество работы службы поддержки. В случае проблем с настройками или при внештатной ситуации, специалисты должны предоставлять чёткий план действий.

Итак, мы рассказали о виртуальных частных сетях — для чего их придумали, как они работают и как правильно выбрать VPN-сервис. Теперь вы понимаете, что такое VPN-технология и сможете выбрать подходящий сервис для защиты конфиденциальности.

Зачем нужен VPN. 15 причин, которые заставили меня подключить и помогают в жизни

С каждым годом наша жизнь в сети становится насыщеннее: мы спокойно доверяем провайдеру передавать не только паспортные данные или информацию о картах, но и медицинскую информацию о себе. А ещё собственное местоположение, интересы, разговоры.

Точно так же в трафике проносятся наши личные фотографии, рабочая переписка и проекты. Вся жизнь в пакетах Интернет-соединения. А значит, его нужно защищать от внешних вмешательств.

Вместе с тем, сам интернет за последние 5 лет стал совершенно иным — многочисленные региональные блокировки, полузакрытые сервисы и прочие ограничения действий пользователей только набирают силу. И это вторая, не менее сложная задача, стоящая перед пользователем.

Обе они решаются очень просто с использованием VPN. Сегодня это нужно каждому, у кого есть смартфон, компьютер или игровая приставка, способные подключаться к интернету.

Что такое VPN на самом деле?

VPN — сокращение от Virtual Private Network, «виртуальная частная сеть», обозначающее обобщенную технологию создания сети «поверх» уже существующей.

Как и любая другая компьютерная сеть, глобальный доступ организован с помощью множества узловых точек (маршрутизаторов, точек доступа, дата-центров), соединенных между собой в один огромный граф с постоянным или случайно назначаемым в момент подключения адресом.

Соответственно, данные от компьютера пользователя до каждого ресурса в интернете, будь то другой компьютер, сайт, потоковый сервис или любой другой сервер, проходят определенный путь.

В простейшем случае его «следы» делятся на читаемые невооруженным глазом части для удобной передачи. В более сложных — проходят определенную обработку для исключения простой идентификации пройденного пути и заключенной в пакетах информации.

Опять же, в общем случае VPN предполагает одновременно 2, а то 3 условных операции.

► Защищенная (шифрованная) аутентификация заставляет пользователя определенным образом активировать построение доверенной сети.

► Создание «туннеля» — логически выстроенного с помощью протоколов VPN последовательность подключений внутри глобальной сети, исключающая непроверенные узлы. Путь может меняться случайным образом, затрудняя отслеживание. Или наоборот, сохранять заданную конфигурацию.

► Шифрование данных, гарантирующее с определенной вероятностью сохранность передаваемых данных.

Разобрались? Но для чего это нужно на практике? Ответов будет немало — сегодня VPN нужен действительно каждому.

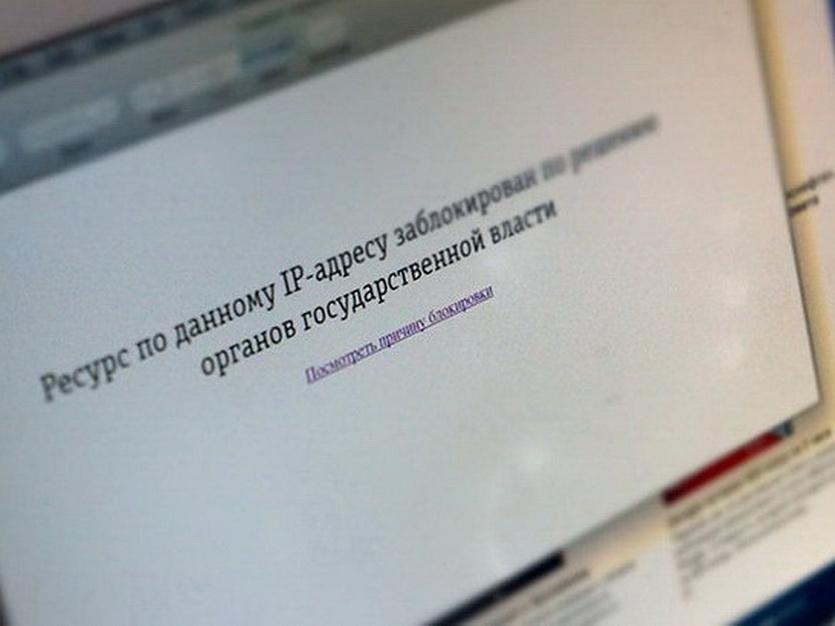

1. Доступ к любым сайтам из любой точки мира

Самый очевидный плюс VPN — используя туннельное обезличенное подключение, можно обходить самые разнообразные блокировки.

Использование прямого обезличенного туннеля до сервера в произвольной стране позволяет просматривать заблокированные в текущей стране проживания или конкретном местонахождении ресурсы.

Блокируют YouTube на рабочем Wi-Fi? А вдруг отключат Telegram? Кстати, как, по вашему, китайцы серфят европейские сайты и пользуются социальными сетями, обходя «Великий Китайский файервол»?

Примеров с каждым днем становится все больше: на отдыхе в мусульманской стране запросто можно оказаться без привычных «западных» сетевых развлечений.

Но VPN легко восстановит справедливость, проведя трафик мимо запретов.

2. Обход региональных блокировок облачных и стриминговых сервисов

Просмотр закрытых ресурсов — не единственное популярное применение VPN. Множество провайдеров контента предлагают свои услуги только в определенных странах. В ряде случаев те же компании предлагают отличающиеся по стоимости и содержимому подписки.

Туннелирование трафика здесь как нельзя кстати. Почти бесплатный Xbox Game Pass с xCloud, Nvidia NOW без очередей, огромный каталог американского Netflix — список можно продолжать бесконечно.

Почти все они допускают требуют подмену местоположения VPN только в момент подключения, поэтому скорость доступа почти не страдает.

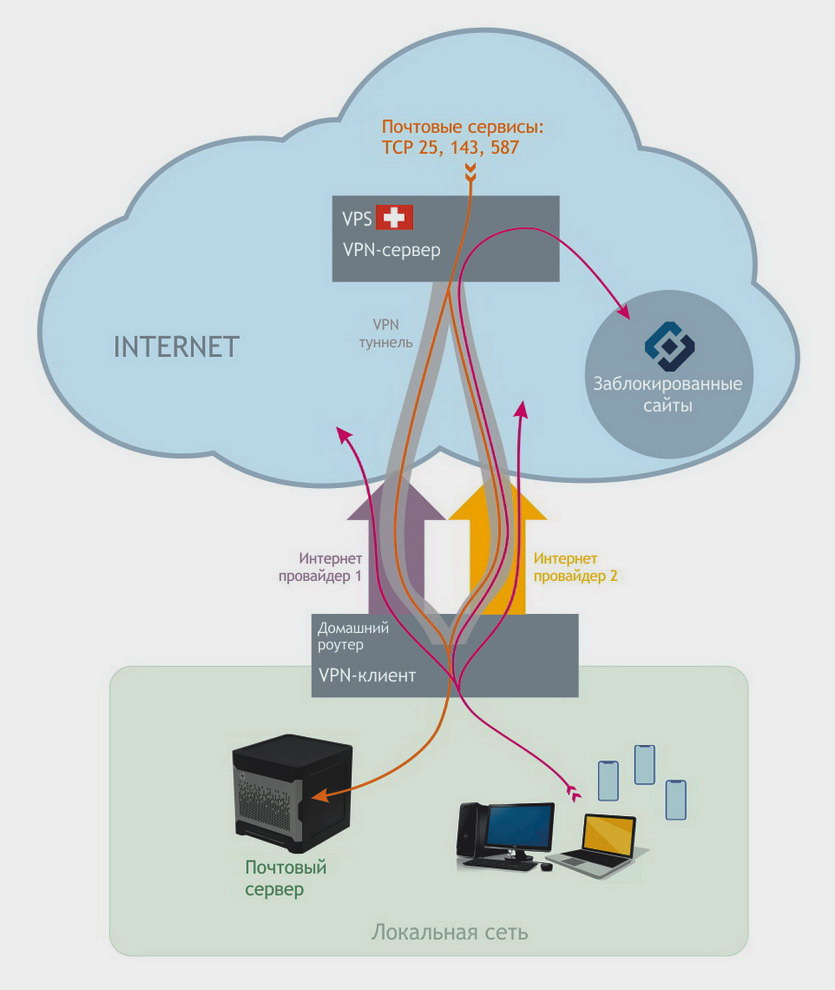

3. Возможность использования технологий «не для пользователей»

В комментариях к одному из прошлых материалов читатели упоминали о возможных блокировках провайдерами портов, необходимых для технических нужд — например, для развертывания собственного почтового сервера.

Как оказалось, закрытый для «простых смертных» интерфейс довольно распространен. Но VPN “упаковывает” весь поток, если выбрать подходящую технологию и точку выхода (в том числе учитывая требования к серверным в стране расположения), в том числе идущий по заблокированным портам.

Важна только поддержка со стороны сервера на выходе (а подобных ограничений нет практически у всех платных ресурсов), и провайдер не сможет это запретить.

В таком случае, если виртуальный сервер не будет блокировать подобный трафик, пользователь получит доступ к любым возможным услугам. Хоть IP-телефонию поднимай, хоть дистанционно управляемый DoS-источник.

4. Доступ к файлообменным сетям

Аналогичным способом ряд провайдеров блокирует файлообменные сети. Клиенты для них все чаще оказываются неработоспособны, будь то Soulseek или Strong DC.

Для этого некоторые поставщики услуг интернета в России закрывают порты соединений. Другие пытаются определять состав пакетов, блокируя исходящие множественные подключения и любые обращения, похожие на пиринговый обмен.

Снова выручает VPN, допуская работу не только с torrent-закачками, но и с более древними способами обмена файлами с помощью p2p-клиентов, таких как Soulseek.

Иногда работа туннелирования с файлообменными сетями требует дополнительной настройке. Но, поверьте искателю редкого контента — одни залежи музыки и фильмов “расшаренных” личных коллекций того стоят.

5. Защищенное использование платежных систем и банкинга

Примитивные схемы мошенников используют прямой обзвон и «живое общение» с человеком для получения адресов, паролей, явок, текстовых кодов из смс и приложений.

Новые методы, связанные с использованием троянов и социальной инженерии позволяют определять наличие средств на счетах, транзакции и другую системную информацию без передачи самим пользователем: современные трояны умеют отслеживать и перехватывать трафик и смс, связанные с оплатой в интернет-магазинах.

Но даже наиболее хитрые способы обмана рушатся, если смартфон/компьютер использует туннелированное зашифрованное подключение: трояны не могут выйти из “туннеля”, поэтому перенаправление трафика с данными злоумышленникам просто перестает работать.

Тоже самое происходит при попытке мошенников установить соединение для удаленного управления смартфоном или компьютером.

6. Блокировка фишинговых атак

Не будем вдаваться в технические подробности конкретных методов реализации VPN — это долго и скучно. Если понадобится, желающие быстро найдут нужные для своих задач комбинации, например, здесь.

Главное, что за счет туннелирования злоумышленникам всегда сложно реализовать направленную фишинговую атаку: дополнительное шифрование подобных ресурсов делает затруднительным любое отслеживание трафика.

Таким образом, мошенники не смогут связать информацию о покупках или оплате других услуг с конкретным устройством, на котором это производилось. И не смогут провести направленную атаку, “горячий звонок” – у них просто не будет начальных данных, так часто используемых в подобных преступлениях. А «лупить по площади» для них слишком затратно.

Реже всего подвергаются фишингу именно скрытые VPN устройства и ресурсы. Это слишком трудно, долго, результат не предсказуем — кому нужны ваши пароли, если они перемешаны с данными других приложений и пару раз зашифрованы?

7. Подмена личного местоположения

При использовании VPN с выходом через иностранные сервера с отключенной геолокацией и A-GPS устройство будет определять местоположение ближайшего к серверу узла или его самого.

Конечно, такси с таким подходом к дому не вызовешь. Сделать заказ в иностранном магазине или сохранить определенную конфиденциальность в чате — пожалуйста.

Кстати о магазинах: даже использование сервисов по пересылке, таких как «Почтой» или «Бандеролька», не исключает необходимость подмены геоданных, которые отслеживают все крупные ритейлеры.

8. Минимизация рекламы и таргетов

Наверняка каждый замечал, что среди рекламы на сайтах, в мессенджерах и приложениях очень много предложений от локальных магазинов или поставщиков услуг.

Чаще всего именно так настраивается таргетирование по региону — специальная функция показа рекламы, определяющая по косвенным данным, кому и что показывать во время использования ресурсов с доступом к сети.

Использование VPN не отключит рекламу, но точно сделает её менее навязчивой, исключая раздражающие баннеры от ближайших точек общепита, школ с назойливым предложением выучить язык только что загугленного куска кода и прочих “соседей”.

9. Скрытие определенных устройств от внешних глаз

Некоторые методы организации туннельного соединения позволяют «объединять» трафик: использующие их сервисы позволяют подключаться к одному серверу-«туннелю» сразу с нескольких устройств.

Для внешнего наблюдателя если такие соединения и видны, то выступают в роли единственного потребителя.

Метод позволяет избегать направленных фишинговых атак, подменять на удобное собственное местоположение, обходить некоторые блокировки (например, не оповещать банк о неожиданном отъезде) или без ограничений использовать стриминговые ресурсы, учитывающие количество подключенных устройств.

10. Защита от слежки глобальных корпораций

Apple и Google не скрывают, что собирают множество данных со всех устройств. Даже если отказаться или заблокировать его системными средствами, часть информации все равно будет передаваться.

Местоположение, аппаратные настройки, программные логи, характерные наборы действий пользователя рано или поздно оказывается на серверах крупнейших брендов.

Официально это происходит в обезличенном режиме. Но и в этом случае агрессивный сбор аналитики вызывает подозрение у многих.

Комбинация VPN, шифрования и файрволла позволяет практически полностью закрыть доступ поставщиков услуг к пользовательским действиям. При правильной настройке даже Google не сможет узнать ничего со смартфона – правда, ряд сервисов и таргетирование будет хромать.

11. Сохранность передаваемых данных

Основная масса VPN-сервисов умеет и активно практикует сложные методы шифрования данных в поточном режиме, на лету. Организовать подобное самостоятельно можно, но справится не каждый пользователь.

Для особых параноиков стоит выбирать ещё более продвинутые ресурсы туннельного доступа, умеющие подменять или маскировать DNS-сервера, «смешивающие» трафик разных пользователей или использующих распределенный доступ к внешним ресурсам.

Среди них стоит выделить дешевый и надежный AzireVPN, расположенный в оффшорной зоне BolehVPN, технически продвинутый LiquidVPN или поддерживающий TOR-соединения SequreVPN.

После такого пароли, явки и данные не получит никто, кроме владельца и ресурса, к которому они обращены (с которого скачиваются).

12. Использование защищенной IP-телефонии

Среди более тривиальных методов использования VPN стоит упомянуть звонки с использованием интернета: с его помощью можно развернуть сервер для звонков на мобильные и стационарные телефоны даже в другой стране, даже с использованием коротких или служебных номеров.

При этом сам сервер и его операторы физически может находиться где угодно, если то позволяет абонентский договор. Почему бы не развернуть российский колл-центр где-нибудь в Казахстане, чтобы зарплату платить пониже?

Кроме того, с помощью VPN можно шифровать голосовые IP-звонки с помощью самых современных стандартов, вплоть до AES-256, и упаковывать их в защищенный “туннель”, недоступный для любых внешних наблюдателей. То, что надо для настоящий параноиков.

Любая информация о местоположении абонентов и предметах их разговора будут находиться в юрисдикции страны, в которой расположен сервер “выхода”, поэтому использование BolehVPN или SequreVPN гарантированно защитит даже очень важные деловые переговоры.

13. Реализация прямого доступа к ПК из любой точки мира

В общем случае любой ресурс в удаленном доступе использует так называемый статический (“белый”) IP или другой постоянный адрес, использующий http/https или ftp-подключение.

Иначе для связи потребуется «прослойка» в виде приложения, создающего прямое подключение (такие используют умные дома) либо страницу использованием специализированного протокола (так реализован Transmission — приложение для домашних серверов).

VPN позволяет реализовать прямое подключение без дополнительных средств в рамках одного подключения: все устройства, подключенные к определенной учетной записи одного сервера при желании пользователя могут использовать прямые адреса и перенаправлять данные между собой.

Эта возможность позволяет реализовывать защищенные от взлома умные дома и домашние серверы, а так же напрямую подключаться к использующим один VPN-аккаунт с помощью Radmin или аналогичных приложений по локальному адресу.

14. Запуск собственных сетевых ресурсов

Создав единый пул подключенные к одной учетной записи внешнего VPN-ресурса или собственного VPN-сервера, можно организовать и домашний сервер, доступный из любой точки мира.

Конечно, только при использовании соответствующих учетных данных. Причем, в отличие от разнообразных готовых домашних серверов от WD или Synology, собственный VPN может включать доступ и диски по запросу пользователя.

Соответственно, большую часть времени он будет «спать», экономя энергию, деньги и ресурс. Заодно защищая себя таким образом от DDoS-атак и других случайных массированных атак извне.

15. Полный контроль сетевого трафика

Стоит упомянуть и ещё одну, не самую очевидную функцию VPN-серверов: все они имеют достаточно обширные настройки, заменяющие или по крайней мере, дополняющие файрволлы.

В том случае, если сервер разворачивается самостоятельно на удаленном ресурсе, можно использовать и то, и другое для всего трафика (и, с учетом пунктов выше, всех устройств).

Один раз настроил — и голова не болит ни за рекламу, ни за детские профили с ограничением контента.

Практически все платные VPN-ресурсы предлагают собственные DNS-сервера и ряд других настроек маршрутизации, с помощью которых можно полностью исключить доступ к сети любым, даже самым умным, приложениям.

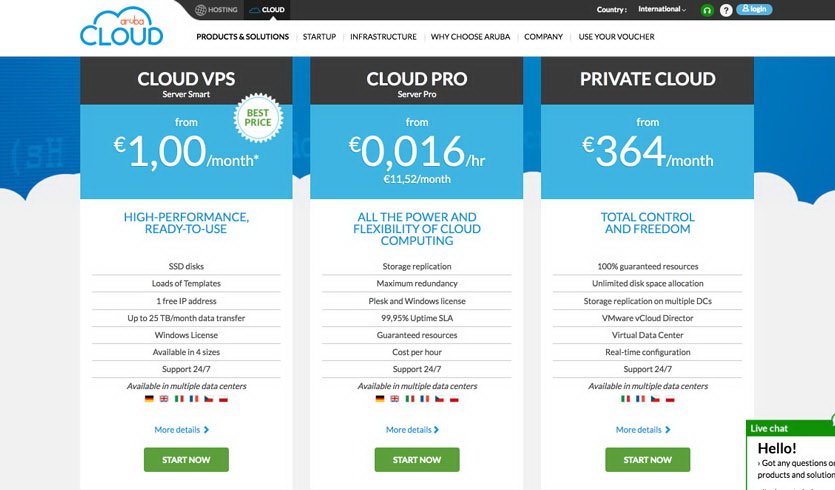

Как правильно реализовать свой VPN без хлопот?

VPN-сервер нужен сегодня каждому — если не для доступа к развлекательному контенту, то хотя бы для защиты собственных логинов и паролей, а так же другой конфиденциальной информации.

Тут есть серьезная проблема: далеко не все сервисы, предлагающие туннельный доступ, адекватно работают с пользовательскими данными.

Некоторые не зашифровывают трафик. Другие совершенно не отслеживают атаки на пользовательские ресурсы. Подписка некоторых стоит совершенно невменяемых денег.

Наконец, ряд компаний предоставляют любую информацию правоохранительным органам и находятся в странах с огромным количеством уголовно наказуемых-интернет деяний (просмотр фильма легко приводит к штрафу во Франции).

Подробное сравнение можно найти здесь. К сожалению, за прошедшее время практически ничего не изменилось в лучшую сторону.

Поэтому самым правильным вариантом станут BolehVPN или SequreVPN.

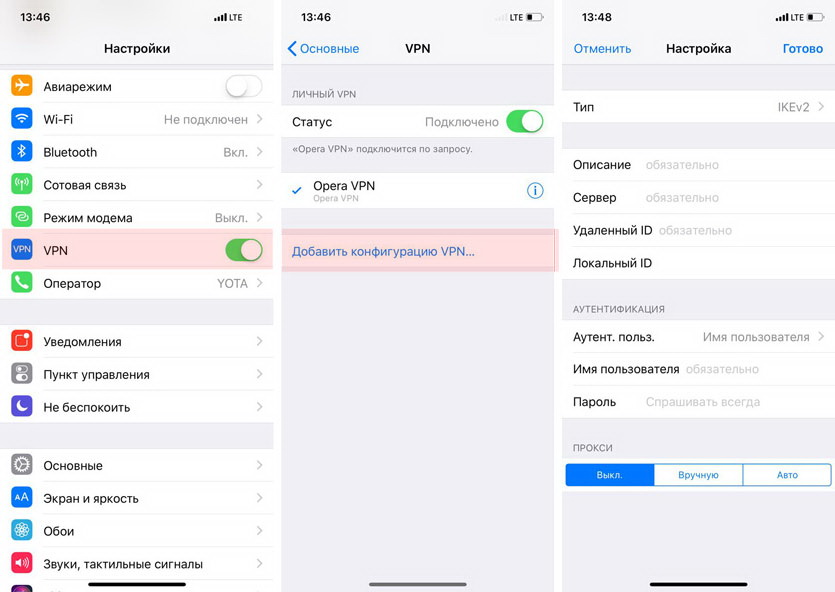

А я для VPN использую свой собственный сервер ArubaCloud по ряду причин. Он работает в “облаке” и поддерживает iPhone, iMac, MacBook и любых устройств под Windows/Android, в том числе через единое “сквозное” соединение. Он принадлежит только мне, а не непонятному сервису. Настраивается за пару минут. А главное, стоит меньше 300 рублей в месяц.

Дело за малым — начать использовать защищенное подключение.